Fuzz Testing Explained: Обнаружение скрытых дефектов в программном обеспечении

TL; DR: Фазз-тестирование (или фаззинг) - это метод тестирования программного обеспечения, при котором в программу вводится большое количество случайных или неожиданных данных ("фазз") для выявления ошибок, сбоев или уязвимостей. Выясняя, как система ведет себя в неожиданных условиях, fuzz-тестирование помогает обнаружить крайние случаи, недостатки безопасности и слабые места, которые традиционное тестирование может пропустить. Оно широко используется для повышения надежности и безопасности программного обеспечения, особенно в системах, обрабатывающих сложные входные данные, таких как веб-сервисы, парсеры файлов и API.

Fuzz Testing Explained: Обнаружение скрытых дефектов в программном обеспечении

Что такое фазз-тестирование?

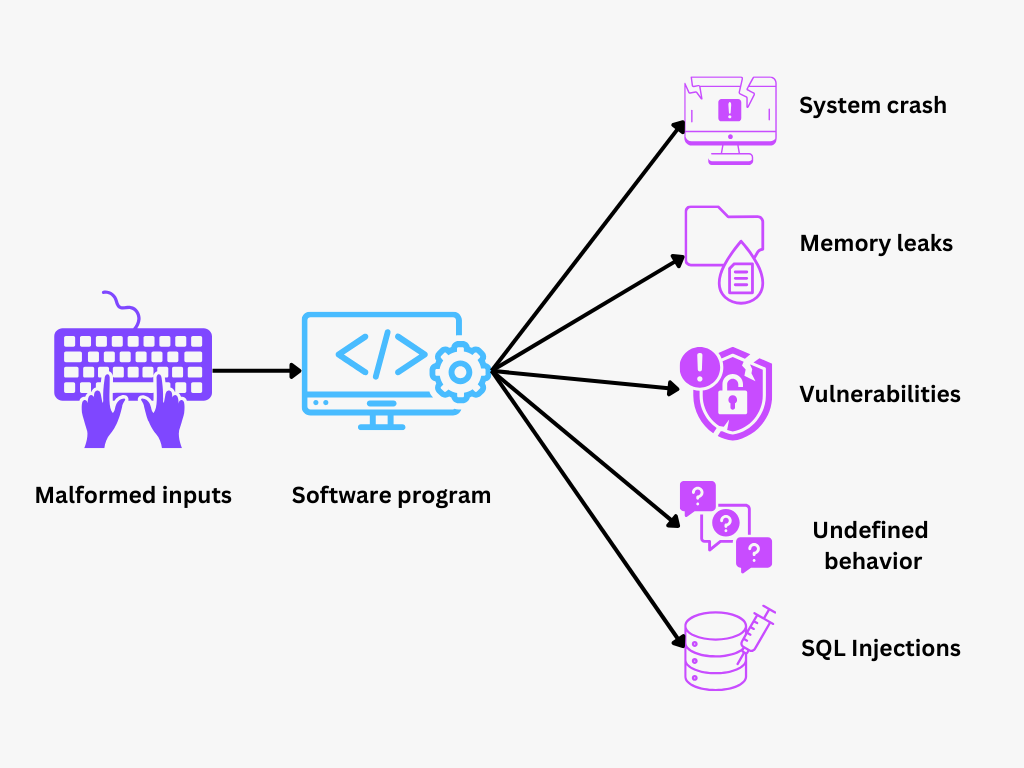

Fuzz-тестирование - это метод тестирования программного обеспечения, который позволяет найти скрытые ошибки путем подачи неожиданных или случайных данных в программу, чтобы посмотреть, как она отреагирует. Намеренно вызывая необычные или "нечеткие" ситуации, этот метод тестирования позволяет обнаружить уязвимости, которые обычные тесты могут пропустить, особенно в сложных или чувствительных к безопасности программах.

Рисунок - Fuzz Testing.png

Рисунок - Fuzz Testing.png

Иллюстрация: Fuzz Testing

История фазз-тестирования

Fuzz-тестирование началось как случайное открытие в конце 1980-х годов. Профессор Бартон Миллер из Висконсинского университета экспериментировал с сетевыми компьютерными программами, когда заметил неожиданные сбои, вызванные случайным входным шумом. Это заставило его продолжить исследования, намеренно подавая случайные данные в различные программы и наблюдая за их реакцией. Он обнаружил, что многие приложения уязвимы к этим случайным входным данным, что выявило слабые места в системе безопасности и проблемы со стабильностью. Работа Миллера заложила основу для fuzz-тестирования и стала эффективным методом обнаружения ошибок и уязвимостей в программном обеспечении.

Как работает фазз-тестирование?

При фазз-тестировании в программу подаются случайные, неожиданные или недостоверные данные ("фазз"-входы), чтобы оценить ее поведение и выявить потенциальные ошибки. Такой подход заставляет программу переходить в непредсказуемое состояние, часто выявляя ошибки или уязвимости, которые традиционные тесты могут пропустить. Идея состоит в том, чтобы увидеть, как здоровое программное обеспечение выдерживает нагрузку от неожиданных входных данных, не разрушаясь и не ведя себя неожиданно.

Фазы фазз-тестирования

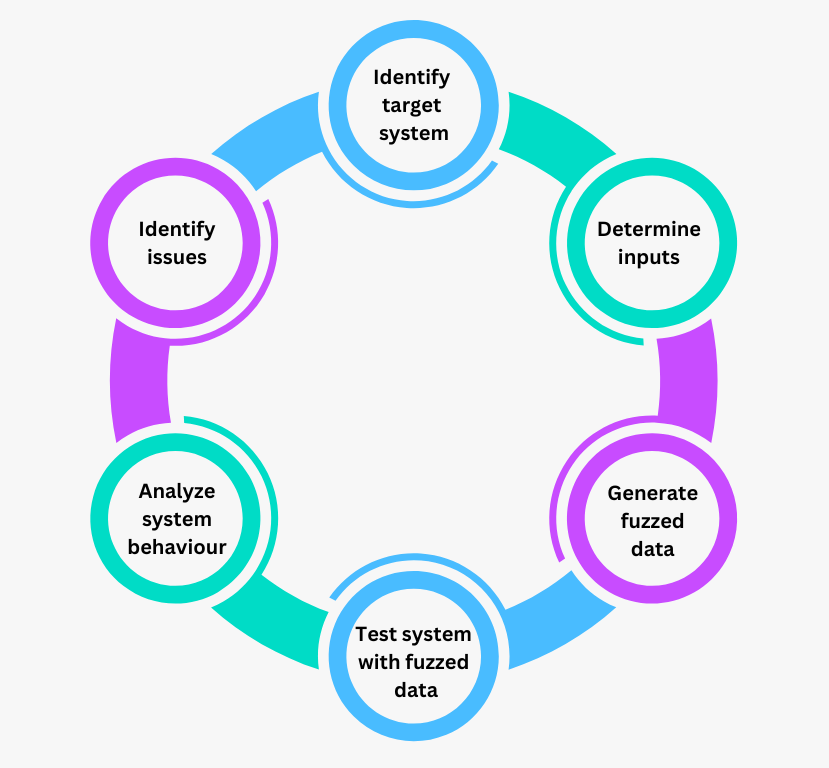

Процесс фазз-тестирования состоит из этапов, которые позволяют выявить, протестировать и проанализировать проблемы в целевой системе.

Рисунок - Фазы фазз-тестирования.png

Рисунок - Фазы фазз-тестирования.png

** Рисунок:** Фазы фазз-тестирования

Идентификация целевой системы

Первым шагом в fuzz-тестировании является выбор программы или компонента, который вы хотите протестировать. Это может быть приложение, функция в более обширной системе или даже конкретное поле ввода.

Определите входные данные.

После того как целевая система определена, на следующем этапе необходимо решить, какие типы входных данных будут тестироваться. Для этого необходимо понять, какие форматы данных или типы входных данных обычно обрабатывает система. Например, если целевая система обрабатывает сетевые пакеты, входные данные могут состоять из различных структур пакетов. Тестировщики закладывают основу для создания релевантных фаззи-данных, определяя релевантные входные данные.

Генерирование фаззи-данных

На этом этапе механизм фаззинга создает различные неожиданные или недопустимые входные данные. Это могут быть случайные данные, мутировавшие формы действительных данных или созданные последовательности, имитирующие крайние случаи. Цель состоит в том, чтобы создать входные данные, которые позволят проверить границы целевой системы на наличие слабых мест в ее обработке неожиданных данных.

Тестовая система с фаззи-данными

Теперь сгенерированные фаззи-данные поступают в целевую систему. На этом этапе система взаимодействует с каждым входом и реагирует на необычные или недостоверные данные. Благодаря многократному воздействию на систему различных входных данных, фазз-тестирование выявляет точки, в которых система не может ответить правильно или дает сбой.

Анализ поведения системы

По мере того как система обрабатывает каждый входной сигнал, ее поведение тщательно отслеживается. Тестировщики ищут признаки аномальной активности, такие как сбои, невосприимчивость или неожиданные сообщения об ошибках. Этот этап помогает выявить уязвимости или потенциальные недостатки, которые могут быть использованы в реальном сценарии.

Выявление проблем

Наконец, все аномалии, обнаруженные в ходе тестирования, рассматриваются на предмет выявления подлинных проблем. Тестировщики анализируют наблюдаемое поведение с помощью инструментов отладки, чтобы выявить первопричину каждого сбоя.

Типы фазз-тестирования

Фазз-тестирование существует в различных формах, каждая из которых имеет свои стратегии и области применения. Здесь представлены основные типы и категории фазз-тестирования:

1. Фаззинг на основе ввода

Этот тип фаззинга фокусируется на генерации различных входных данных для проверки того, как программа обрабатывает различные данные. Он включает в себя два основных подхода:

Mutation-Based Fuzzing: Этот метод изменяет существующие образцы данных путем внесения случайных изменений. Например, при мутационном фаззинге можно добавить неожиданные символы, поменять местами секции или изменить значения, если на входе находится текстовый файл. Идея заключается в том, чтобы взять известные, действительные входные данные и создать новые, слегка "мутировавшие" версии, которые могут выявить уязвимости, сохраняя при этом некоторое сходство с реальными данными.

Generation-Based Fuzzing: В отличие от фаззинга на основе мутации, фаззинг на основе генерации создает входные данные с нуля. Он использует предопределенные правила и структуры для создания новых данных, которые имитируют определенные форматы или протоколы. Например, при тестировании парсера XML фаззинг на основе генерации может создавать XML-файлы с различными структурами, тегами и значениями атрибутов.

2. Фаззинг с учетом структуры

Фаззинг с учетом структуры понимает базовую структуру тестируемых данных. Вместо того чтобы подавать случайные или мутированные данные, он поддерживает правильный формат или структуру протокола, изменяя при этом содержимое.

- Протокольный фаззинг: Типичное применение структурно-ориентированного фаззинга, протокольный фаззинг используется для тестирования сетевых протоколов путем генерации входных данных, соответствующих определенным стандартам связи (например, HTTP или TCP/IP).

3. Фаззинг, ориентированный на покрытие

Фаззинг, ориентированный на покрытие, использует обратную связь от выполнения программы для генерации новых входных данных. Он отслеживает метрики покрытия кода, чтобы определить, какие части кода были выполнены с каждым входом, а затем создает входы, направленные на покрытие непроверенных путей кода. Такой подход очень эффективен для проведения тщательного тестирования, так как он обеспечивает максимальное покрытие кода, что повышает шансы на обнаружение скрытых ошибок и уязвимостей.

4. Фаззинг "черный ящик", "белый ящик" и "серый ящик

Эти категории различаются в зависимости от того, сколько информации о целевом программном обеспечении есть у тестировщика:

Black-Box Fuzzing: При фаззинге "черного ящика" у тестировщика нет никаких внутренних знаний о программе. Входные данные генерируются случайным образом и подаются в программу без учета ее структуры или кода. Фаззинг "черного ящика" прост в настройке и не требует исходного кода. Он помогает тестировать приложения с закрытым исходным кодом, хотя может и не выявить столько проблем, сколько другие методы.

White-Box Fuzzing: При white-box fuzzing тестировщик имеет полный доступ к исходному коду программы. Это позволяет в процессе фаззинга нацеливаться на определенные части кода, используя такие техники, как статический анализ и отслеживание потока управления, чтобы направлять генерацию входных данных. White-box fuzzing более точен и может выявлять сложные ошибки, но он требует детального знания кода, что делает его более ресурсоемким.

Gray-Box Fuzzing: Gray-box fuzzing - это баланс между подходами black-box и white-box. Тестировщики имеют частичный доступ к внутреннему устройству программы, обычно с помощью инструментария, который обеспечивает обратную связь о покрытии кода. Этот подход выигрывает от эффективности фаззинга "черного ящика" с дополнительными рекомендациями по покрытию кода.

5. Гибридный фаззинг

Гибридный фаззинг сочетает в себе несколько стратегий фаззинга для повышения глубины и эффективности тестирования. Например, он может сочетать фаззинг на основе мутаций с методами, ориентированными на покрытие, для максимального покрытия кода при исследовании более широкого диапазона входных вариаций. Таким образом, тестировщики могут с большей точностью нацеливаться на сложное программное обеспечение и находить уязвимости, которые могут быть пропущены при использовании только одного метода фаззинга.

Примеры использования фазз-тестирования

Фазз-тестирование находит широкое применение в различных отраслях, особенно там, где безопасность, стабильность и устойчивость критически важны. Вот некоторые из основных примеров использования фазз-тестирования:

1. Тестирование безопасности

Одно из самых распространенных применений fuzz-тестирования - тестирование безопасности. Подавая в программу случайные или неправильные входные данные, fuzz-тестирование позволяет выявить уязвимости, которыми могут воспользоваться хакеры, такие как переполнение буфера, недостатки проверки входных данных и уязвимости инъекций.

2. Устойчивость программного обеспечения

Фазз-тестирование также повышает устойчивость программного обеспечения, гарантируя, что приложения могут изящно обрабатывать неожиданные или искаженные данные без сбоев. Многие программы разрабатываются с учетом конкретных входных данных, но реальные данные не всегда предсказуемы. Тестирование с использованием различных неожиданных входных данных позволяет выявить области, в которых программное обеспечение может дать сбой под нагрузкой, особенно для приложений, работающих в непредсказуемой среде или обрабатывающих разнообразные данные.

3. Тестирование протоколов

Тестирование протоколов широко используется для проверки отказоустойчивости сетевых протоколов. Сетевые протоколы определяют правила обмена данными между устройствами, и любая слабость в этих протоколах может привести к нарушениям безопасности или сбоям в работе. С помощью фаззинга сетевых протоколов тестировщики могут оценить, насколько хорошо эти протоколы обрабатывают неожиданные или неправильно сформированные пакеты, чтобы выявить уязвимости, которые могут повлиять на целостность данных, безопасность или надежность связи.

4. Тестирование автомобилей и IoT

В автомобильных системах fuzz-тестирование позволяет выявить уязвимости в коммуникации между подсистемами автомобиля, чтобы убедиться, что они остаются работоспособными и безопасными. Аналогичным образом, для устройств IoT тестирование fuzz необходимо для подтверждения того, что эти устройства могут работать с различными условиями сети и вводимыми данными без ущерба для функциональности и безопасности.

Преимущества фазз-тестирования

Раннее обнаружение скрытых ошибок и уязвимостей: Fuzz-тестирование позволяет выявить ошибки, которые традиционные методы тестирования могут пропустить, особенно те, которые вызываются редкими или неожиданными сценариями ввода.

Повышение надежности и прочности программного обеспечения: Подвергая программное обеспечение различным входным воздействиям, включая неправильные или неожиданные данные, фазз-тестирование помогает разработчикам выявить слабые места и защитить программное обеспечение от воздействия реальных условий.

Улучшение мер безопасности: Fuzz-тестирование находит уязвимости, которые могут быть использованы для атак, такие как переполнение буфера, утечки памяти и дефекты инъекций. Следовательно, это позволяет командам безопасности проактивно устранять эти слабые места, чтобы защитить программное обеспечение от потенциальных кибератак и несанкционированного доступа.

Увеличивает покрытие кода: Фаззинг, ориентированный на покрытие, обеспечивает тестирование даже менее часто используемых частей кода, выявляя ошибки в редко выполняемых путях. Такой подход к широкому тестированию повышает общее качество и стабильность программного обеспечения благодаря исследованию путей кода, которые в противном случае могли бы остаться без внимания.

Проблемы и ограничения фазз-тестирования

Сложность работы с запутанными данными: Фазз-тестирование затруднено при работе со сложными программами с состоянием, которые полагаются на сложные форматы данных, что делает сложным создание адекватных входных данных без нарушения структуры данных. Например, при тестировании протоколов или форматов файлов для фаззинга требуется знание структуры, что усложняет задачу и требует применения продвинутых методов фаззинга.

Ограничения ресурсов и времени: Крупномасштабный фаззинг может потреблять значительную вычислительную мощность и память, что делает его ресурсоемким. Для получения значимых результатов, особенно для сложных приложений, часто требуется длительное время выполнения, что может затянуть процесс тестирования и разработки.

Ограничения генерации случайных входных данных: Фазз-тестирование опирается на случайные или полуслучайные входные данные, которые не всегда достигают глубоких частей кода, особенно в сложных программах с запутанной логикой или зависимостями. Кроме того, при чисто случайном фаззинге не хватает фокуса, необходимого для выявления конкретных уязвимостей, поэтому ошибки в определенных участках кода могут остаться необнаруженными.

Трудность воспроизведения проблем: Фазз-тестирование может выявить неясные ошибки, но воспроизвести точные условия, вызвавшие эти ошибки, может быть непросто. Отладка усложняется, когда невозможно легко воспроизвести конкретные входные данные или последовательность событий, вызвавших проблему.

Ложноположительные результаты и шум в результатах: Fuzz-тестирование может давать большой объем данных, при этом некоторые результаты указывают на проблемы, которые на самом деле не являются уязвимостями, что называется ложными срабатываниями. Отсеивание ложных срабатываний и сосредоточение внимания на настоящих уязвимостях может занять много времени и потребовать специальных знаний.

Постоянный мониторинг и анализ: Фазз-тестирование - это не одноразовый процесс; оно требует постоянного мониторинга. Более того, эффективное фаззинг-тестирование требует интерпретации обширных журналов и результатов, что требует квалифицированного персонала для анализа и устранения обнаруженных проблем.

Инструменты и фреймворки для фазз-тестирования

AFL (American Fuzzy Lop): Известный своей эффективностью в фаззинге на основе мутаций, AFL использует комбинацию интеллектуальной мутации входных данных и обратной связи по покрытию кода для обнаружения уязвимостей.

libFuzzer: Фаззер, ориентированный на покрытие, разработанный для библиотек и приложений, libFuzzer генерирует входные данные, направленные на покрытие кода, для выявления скрытых ошибок в сложном программном обеспечении.

OSS-Fuzz: Крупномасштабная платформа для фаззинга, предназначенная для проектов с открытым исходным кодом, OSS-Fuzz обеспечивает непрерывное автоматизированное фаззинг-тестирование для повышения безопасности и стабильности широко используемого программного обеспечения с открытым исходным кодом.

Peach: Комплексный фреймворк для фаззинга, поддерживающий ряд протоколов и форматов данных для тестирования сложного программного обеспечения и коммуникационных протоколов, включая тестирование на основе поколений и мутаций.

Sulley: В первую очередь используется для фаззинга сетевых протоколов, Sulley ценится за способность моделировать широкий спектр сетевых входов и часто используется в исследованиях безопасности.

Radamsa: Легкий фаззер на основе мутаций, простой в использовании и эффективный для генерации неожиданных входных данных для проверки устойчивости и надежности программного обеспечения.

Фазз-тестирование для векторных баз данных и приложений искусственного интеллекта

Фазз-тестирование очень актуально для векторных баз данных, таких как Milvus (созданная Zilliz), и приложений GenAI, поскольку эти технологии обрабатывают большие объемы разнообразных и сложных данных. В решениях на основе искусственного интеллекта, таких как Retrieval-Augmented Generation (RAG) и других моделях машинного обучения, fuzz-тестирование жизненно необходимо для поддержания целостности данных, стабильности системы и безопасности, особенно при работе с неструктурированными данными. Вот как полезно фазз-тестирование:

Обеспечение надежной обработки данных в векторных базах данных: Поскольку векторные базы данных часто поддерживают сложные запросы и фильтрацию, фазз-тестирование позволяет определить, насколько хорошо они справляются с нестандартными ситуациями во входных данных запроса. Таким образом, выявляются потенциальные сбои или неэффективность индексирования и поиска.

Тестирование устойчивости приложений на базе ИИ, таких как RAG: RAG и подобные модели ИИ полагаются на извлечение релевантной информации из внешних баз данных для генерации ответов или выполнения определенных задач. Эти модели чувствительны к качеству и структуре получаемых данных. Fuzz-тестирование позволяет имитировать поврежденные или неожиданные входные данные, чтобы увидеть, как модель реагирует на необычное получение информации.

Защита векторных баз данных и конвейеров ИИ от потенциальных атак: Fuzz-тестирование позволяет имитировать враждебные данные, например, примеры, предназначенные для манипулирования поведением модели ИИ. Это позволяет выявить слабые места, которыми могут воспользоваться злоумышленники, что дает разработчикам возможность усилить защиту.

Повышение надежности распределенных архитектур ИИ: Многие приложения ИИ, особенно те, в которых используются Large Language Models (LLMs) или системы распознавания образов, распределены между несколькими узлами и системами. Fuzz-тестирование позволяет выявить проблемы в процессе синхронизации данных между узлами распределенной векторной базы данных, чтобы проверить, все ли экземпляры базы данных могут беспрепятственно обрабатывать противоречивые или неожиданные входные данные.

Лучшие практики для фазз-тестирования

Эффективная реализация фазз-тестирования требует тщательного планирования и соблюдения лучших практик. Вот несколько важных советов по оптимизации фазз-тестирования:

Оптимизация генерации входных данных

Используйте фаззинг на основе мутаций и генерации, чтобы обеспечить широкий диапазон входных данных, охватывающий распространенные и редкие случаи.

Настройте генерацию входных данных в соответствии с ожидаемыми форматами данных или протоколами целевого программного обеспечения, чтобы избежать нерелевантных ошибок и сосредоточиться на значимых проблемах.

Для сложных типов данных используйте фаззинг с учетом структуры или покрытия для максимального покрытия кода и поиска более глубоких ошибок.

Настройте комплексный мониторинг и обратную связь

Внедрите подробное протоколирование, чтобы фиксировать поведение программы во время тестирования, включая сбои, утечки памяти и аномальные результаты.

Такие инструменты мониторинга, как Prometheus, можно использовать для отслеживания использования памяти, загрузки процессора и путей выполнения, чтобы получить представление о производительности программного обеспечения под воздействием фаззинга.

Включите средства отчетности о сбоях и отладки, которые помогут отследить первопричину обнаруженных проблем, что облегчит воспроизведение и исправление ошибок.

Выбор правильных инструментов

Выбирайте инструменты для фаззинга, исходя из конкретных требований проекта. Например, AFL можно использовать для фаззинга на основе мутаций, libFuzzer - для библиотек, а OSS-Fuzz - для проектов с открытым исходным кодом.

Убедитесь, что инструмент хорошо интегрируется с вашей средой разработки и тестирования, позволяя без проблем включать его в конвейеры CI/CD.

Экспериментируйте с несколькими инструментами и комбинируйте различные стратегии фаззинга, чтобы получить лучшее покрытие и результаты.

Разработка эффективной тестовой среды

Создайте контролируемую тестовую среду, изолирующую тестируемое программное обеспечение от критически важных систем, чтобы предотвратить случайное повреждение или потерю данных.

Выделите достаточное количество вычислительных ресурсов, поскольку фазз-тестирование может быть ресурсоемким. Для эффективного управления распределением ресурсов рассмотрите возможность запуска тестов на виртуальной машине или в контейнере.

Регулярно обновляйте тестовую среду, добавляя в нее последние зависимости и исправления, поскольку устаревшие компоненты могут привести к непредвиденным проблемам.

Избегайте распространенных ошибок

Питфалл: Полагаться исключительно на случайные данные, не ориентируясь на конкретные области. Решение: Используйте фаззинг, ориентированный на покрытие или структуру, чтобы направить тест на наиболее важные участки кода.

Недостаток:** Игнорирование ложных срабатываний, которые могут перегрузить результаты. Решение: Регулярно просматривайте и фильтруйте результаты, чтобы сосредоточиться на реальных проблемах, используя инструменты или скрипты для сортировки результатов.

Недостаток:** Невозможность воспроизвести проблемы, обнаруженные в ходе тестирования. Решение: Записывайте в журнал все входные данные и пути выполнения, чтобы можно было точно воспроизвести и устранить обнаруженные проблемы.

Сделать фазз-тестирование непрерывным

Интегрируйте фазз-тестирование в конвейер CI/CD, чтобы новые изменения кода последовательно проверялись на наличие потенциальных уязвимостей.

Планируйте регулярные фазз-тесты, особенно для критически важных компонентов ПО, как часть текущего процесса разработки. Непрерывное фазз-тестирование повышает вероятность обнаружения проблем на ранней стадии.

Заключение

Подводя итог, можно сказать, что фазз-тестирование - это мощный метод обнаружения скрытых ошибок и уязвимостей в различных программных приложениях, включая векторные базы данных и системы искусственного интеллекта. Фазз-тестирование помогает повысить надежность, безопасность и надежность путем подачи в программу случайных или искаженных входных данных. Хотя оно сопряжено с определенными трудностями, применение лучших практик и использование правильных инструментов может максимально повысить его эффективность.

Часто задаваемые вопросы по фазз-тестированию

- **Что такое фазз-тестирование и почему оно важно?

Фазз-тестирование - это метод тестирования программного обеспечения, при котором в программу вводятся случайные или неожиданные данные для поиска ошибок и уязвимостей. Он повышает безопасность, устойчивость и надежность программного обеспечения за счет выявления проблем, которые традиционные методы тестирования могут не заметить.

- Как работает фазз-тестирование на практике?

Фазз-тестирование включает в себя несколько этапов: определение целевой системы, определение типов входных данных для тестирования, генерация фазз-данных, запуск программы с этими данными, анализ поведения программы и выявление любых проблем. Этот процесс показывает, насколько хорошо программа справляется с неожиданными или неправильными входными данными.

- **Каковы некоторые распространенные типы фазз-тестирования?

К распространенным типам относятся фаззинг на основе мутаций (изменение существующих данных), фаззинг на основе генерации (создание входных данных с нуля), фаззинг, ориентированный на покрытие (максимальное покрытие кода), и протокольный фаззинг (тестирование определенных форматов данных или стандартов связи).

- Можно ли применить фазз-тестирование к приложениям ИИ и векторным базам данных?

Да, фазз-тестирование очень актуально для ИИ и векторных баз данных. Оно помогает этим системам справляться с непредсказуемыми входными данными, улучшать целостность данных и поддерживать безопасность, особенно в таких приложениях, как Retrieval-Augmented Generation (RAG) и сложная обработка данных в конвейерах ИИ.

- Каковы основные проблемы тестирования фаззов?

К основным проблемам относятся работа со сложными структурами данных, ресурсоемкость крупномасштабного фаззинга, ограничения на генерацию случайных входных данных и трудности с воспроизведением проблем. Следование лучшим практикам и выбор правильных инструментов могут помочь решить эти проблемы.

Связанные ресурсы

- Что такое фазз-тестирование?

- История фазз-тестирования

- Как работает фазз-тестирование?

- Типы фазз-тестирования

- Примеры использования фазз-тестирования

- Преимущества фазз-тестирования

- Проблемы и ограничения фазз-тестирования

- Инструменты и фреймворки для фазз-тестирования

- Фазз-тестирование для векторных баз данных и приложений искусственного интеллекта

- Лучшие практики для фазз-тестирования

- Заключение

- Часто задаваемые вопросы по фазз-тестированию

- Связанные ресурсы

Контент

Начните бесплатно, масштабируйтесь легко

Попробуйте полностью управляемую векторную базу данных, созданную для ваших GenAI приложений.

Попробуйте Zilliz Cloud бесплатно