Zilliz Cloud、データ主権とコンプライアンスを強化するBYOCを導入

ZillizクラウドBYOCのご紹介

10ヶ月前、私たちはZilliz Cloudを立ち上げ、より良いパフォーマンスと総所有コスト(TCO)の削減を約束するマネージドMilvusサービスを提供しました。大成功を収めたものの、特に金融機関、医療機関、その他の規制の厳しい業界の見込み客から、厳しいセキュリティ要件やコンプライアンス要件のためにデータを自社ネットワーク内に置く必要があるという、繰り返し寄せられるリクエストに遭遇しました。

私たちはその声に耳を傾け、本日、Zilliz Cloud BYOC (Bring Your Own Cloud)を発表する運びとなりました。このソリューションにより、お客様はZilliz Cloudのマネージドサービスを利用しながら、プライベートネットワーク内でデータを管理することができます。パフォーマンスを犠牲にすることなく、セキュリティ、主権、コンプライアンスのニーズを満たすように設計されています。

Zilliz Cloud BYOCとは?

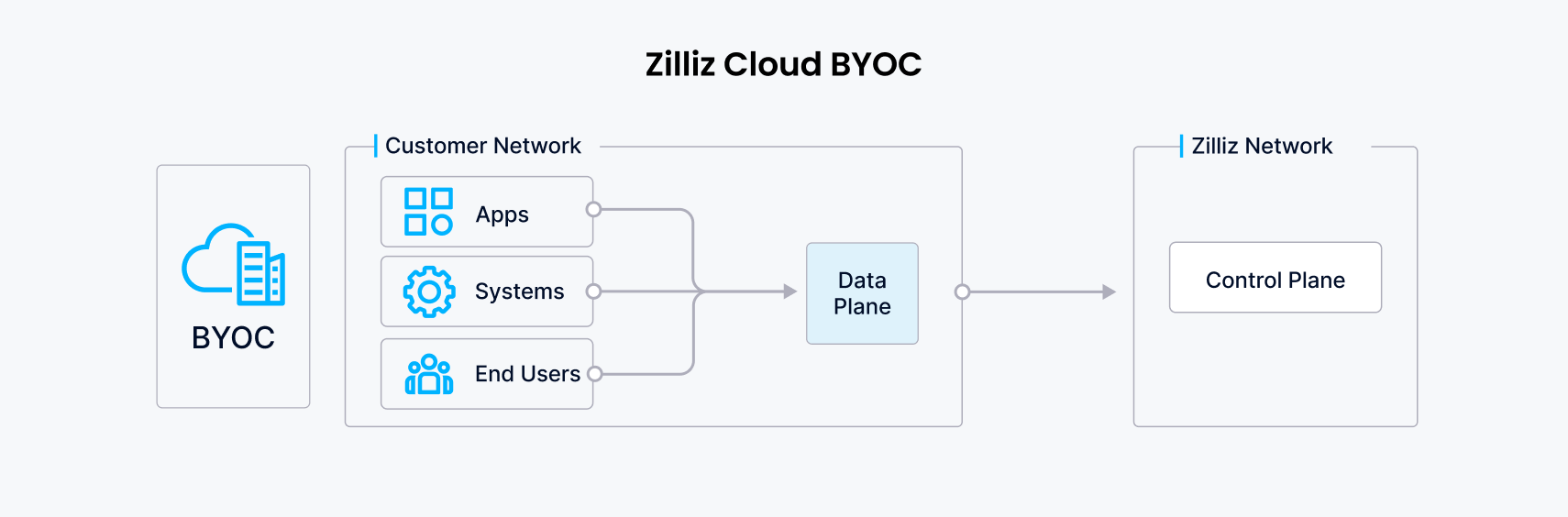

Zilliz Cloudのアーキテクチャは、データプレーンとコントロールプレーンという2つの柱で構成されています。

データプレーン:**データ収集、管理、クエリ処理に必要なすべてのコンポーネントを包含し、サービスのパフォーマンスとスケーラビリティのバックボーンを形成します。すべての顧客データはここに置かれます。

Zilliz Data Planeの全インスタンスへの展開、管理、シームレスな調整を行い、スムーズで効率的な運用を実現します。

Zilliz Cloud SaaSモデルでは、データプレーンとコントロールプレーンの両方がZillizのVPC内でホストされます。このセットアップにより、ベクターデータベースを管理するためのセキュリティと管理が合理化されます。

https://assets.zilliz.com/Saas_1_31cb33cf77.png

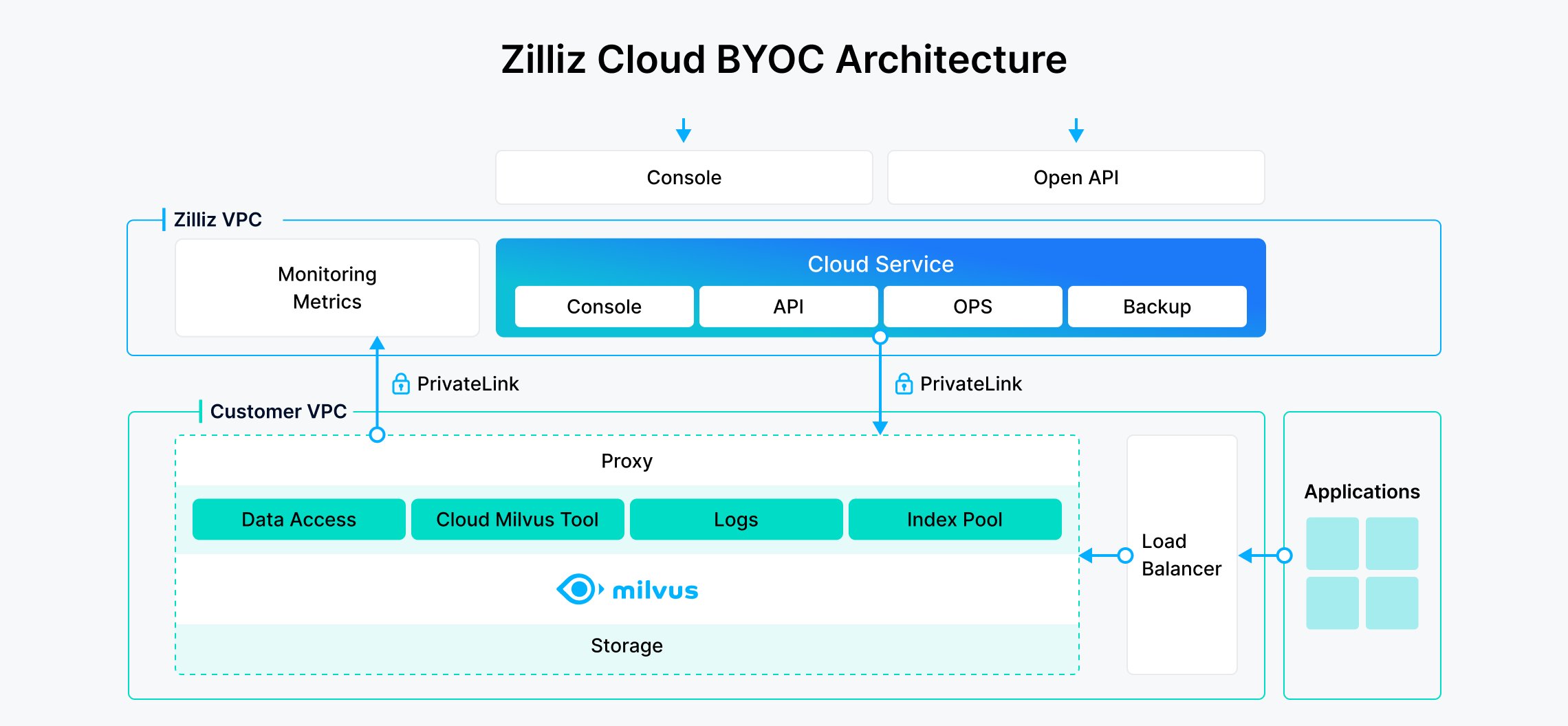

しかし、Zilliz Cloud BYOCは、顧客が自身のVirtual Private Cloud (VPC)内にData Planeをデプロイし、Control PlaneはZillizが管理するという異なるデプロイメントモデルを導入している。

この構成には、いくつかの重要な利点があります:

データ・セキュリティとコンプライアンス:*** データ・プレーンをセキュリティ境界内に保持することで、Zilliz Cloud BYOC はデータが管理された環境から出ないようにします。この設定により、データガバナンスと規制基準を厳格に遵守し、データへのアクセス許可を完全に制御することができます。

きめ細かなコントロール:** Zilliz Cloud BYOCは、データベース構成とサービス・サポートの手綱をお客様の手に委ね、大量のデータ処理やリアルタイムのクエリなど、特定の運用要件に適したテーラーメイドのセットアップを可能にします。既存の監視システムやセキュリティ・システムとシームレスに統合できるため、カスタマイズと制御のレイヤーを追加できます。

コスト削減: **既存のクラウド・ベンダーとの関係や節約プランの活用は、Zilliz Cloud BYOCで容易になります。Zilliz Cloudのリソース・プーリング・ソリューションを活用することで、リソースの利用率を高め、さらなるコスト削減を実現しながら、費用対効果の高いインフラ導入を可能にします。

このような詳細なコントロールとカスタマイズにもかかわらず、SaaSの本質はそのままです。複雑な内部管理から解放され、SaaSのような体験をお楽しみいただけます。デプロイメント、アップグレード、定期的なクラスターメンテナンスはZillizによって管理されるため、運用に手間がかからず、お客様は最も重要なイノベーションと開発に集中することができます。

BYOC におけるセキュリティの考慮事項

Zilliz Cloud BYOCでは、セキュリティとコンプライアンスがアーキテクチャに一から組み込まれており、お客様のデータがVPC内で保護されるようになっています。以下は、厳格なセキュリティ・プロトコルを維持するための当社のアプローチの概要です:

最小特権の原則(PoLP)の遵守: Zillizサポートチームのアクセス管理は、当社のパブリッククラウド許可ポリシーに詳述されているように、最小特権の原則に厳格に一致しています。最初から、必要なタスクを実行するために必要な権限のみが提供されるようにし、必要に応じて安全に追加権限を要求するための構造化されたプロトコルが用意されています。この PoLP の遵守は、Zilliz Cloud BYOC 内のアクセス権に対する強固なガバナンスを保証する、当社のセキュリティフレームワークの基礎となっています。

ソフトウェア・アップデートのための制御されたアクセス: ソフトウェア・アップデートの間、Zilliz チームのお客様のデータ・プレーンへのアクセスは、データとの直接的なインタラクションを伴わない制御コマンドの実行に限定されます。このアクセスは、お客様の明示的な承認を条件とし、お客様がプロセスの指揮権を維持することを保証します。IAMポリシー/役割のアクセス許可はカスタマイズ可能であり、お客様固有のセキュリティおよびコンプライアンスニーズに合わせて、運用環境の完全性を保護します。

データプレーンへのアクセス制限: Zillizの従業員は、データプレーン内の顧客データへのアクセスを許可されません。このポリシーは、お客様のデータが機密性を保ち、許可されたユーザーだけがアクセスできることを保証し、お客様のデータストレージの完全性とプライバシーを維持します。

上記のセキュリティ対策に加え、Zilliz Cloud BYOCは、データの暗号化、Granular RBAC, OAuth 2.0、SOC2 Type 2およびISO 27001への準拠など、オリジナルのZilliz Cloudのすべての基本的なセキュリティ機能とコンプライアンス基準を継承しています。

次のステップ

試してみたいですか?Zilliz Cloud BYOCは現在AWS上で利用可能であり、AWSのセキュリティとコントロールの枠組みの中でデータを維持しながらZilliz Cloudの高度な機能とサポートを活用することができます。追加情報やAWS上でのBYOCの開始については、お問い合わせまでご連絡ください。また、他のクラウドプロバイダーにもBYOCの提供を拡大する予定ですので、今後のアップデートにご期待ください。

読み続けて

Why We Built Vector Lakebase: Rethinking Unstructured Data Architecture for AI

Vector Lakebase: a unified, lake-native data foundation for AI workloads — and an answer to what happens after vector databases succeed.

Will Amazon S3 Vectors Kill Vector Databases—or Save Them?

AWS S3 Vectors aims for 90% cost savings for vector storage. But will it kill vectordbs like Milvus? A deep dive into costs, limits, and the future of tiered storage.

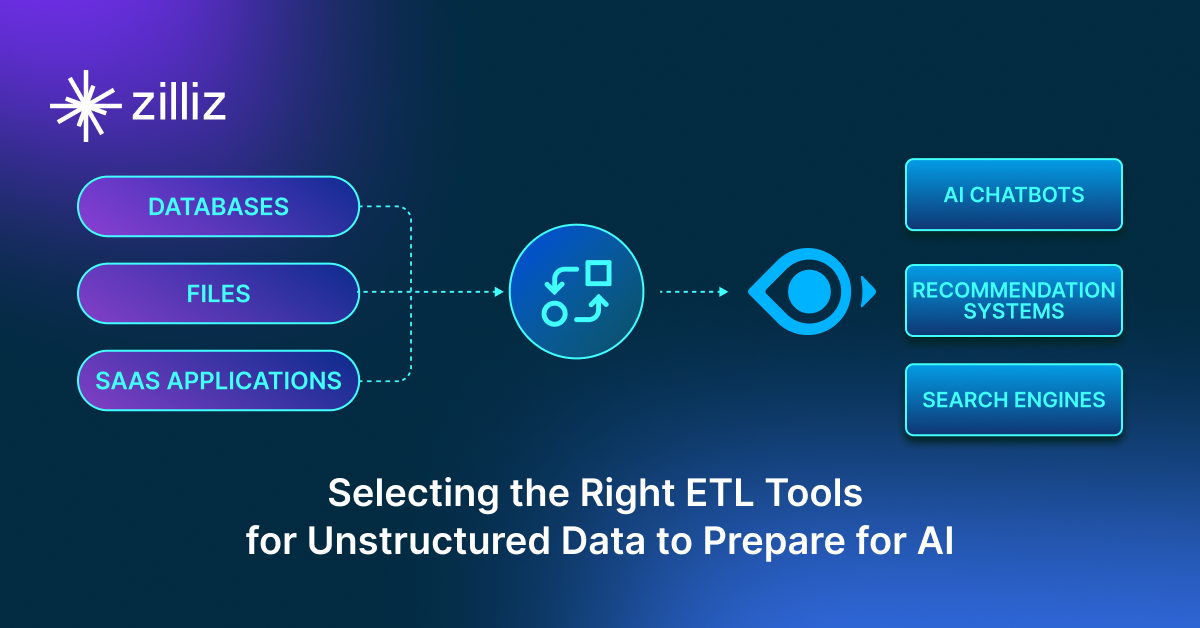

Selecting the Right ETL Tools for Unstructured Data to Prepare for AI

Learn the right ETL tools for unstructured data to power AI. Explore key challenges, tool comparisons, and integrations with Milvus for vector search.