DevSecOps: Integration von Sicherheit in DevOps

DevSecOps: Integration von Sicherheit in DevOps

Was ist DevSecOps?

DevSecOps ist ein Ansatz, der Sicherheitspraktiken in den DevOps-Prozess integriert, um sicherzustellen, dass die Sicherheit in jeder Phase der Softwareentwicklung und des Betriebs berücksichtigt wird. Im Gegensatz zu herkömmlichen Methoden, bei denen die Sicherheit oft erst spät im Entwicklungszyklus hinzugefügt wird, wird bei DevSecOps die Sicherheit von Anfang an integriert, so dass sie eine gemeinsame Aufgabe von Entwicklungs-, Betriebs- und Sicherheitsteams ist.

Die Entwicklung von DevSecOps aus DevOps

[DevOps (https://zilliz.com/glossary/devops) entstand als Reaktion auf die wachsende Notwendigkeit einer stärkeren Zusammenarbeit zwischen Entwicklungs- (Dev) und Betriebsteams (Ops). Traditionell arbeiteten diese Teams in Silos, was zu Ineffizienzen, Fehlkommunikation und Verzögerungen bei der Softwarebereitstellung führte. DevOps überbrückt diese Kluft, indem es eine Kultur der Zusammenarbeit, Automatisierung und kontinuierlichen Integration/Auslieferung (CI/CD) fördert.

Während DevOps den Prozess der Softwareentwicklung und -bereitstellung erfolgreich rationalisiert hat, wurde ein kritischer Aspekt oft übersehen, nämlich die Sicherheit. Im traditionellen DevOps-Modell wurde die Sicherheit häufig als separate Phase behandelt, die erst spät im Entwicklungszyklus eingeführt wurde - manchmal sogar erst kurz vor der Bereitstellung. Dieser Sicherheitsansatz machte die Anwendungen angreifbar, da Sicherheitsprüfungen und Patches oft übereilt oder unzureichend implementiert wurden.

Dieses Problem führte dazu, dass ein stärker integrierter Sicherheitsansatz erforderlich wurde. Unternehmen erkannten, dass es unzureichend und potenziell gefährlich ist, die Sicherheit erst am Ende des Entwicklungsprozesses zu berücksichtigen. Aus dieser Erkenntnis heraus entstand DevSecOps - eine Methodik, die DevOps erweitert, indem sie Sicherheitspraktiken in jede Phase des Softwareentwicklungszyklus einbettet. DevSecOps betont, dass alle Teams gemeinsam für die Sicherheit verantwortlich sein sollten, damit potenzielle Schwachstellen von Anfang an erkannt und behoben werden und nicht erst im Nachhinein.

Kernprinzipien von DevSecOps

DevSecOps basiert auf zentralen Prinzipien, die die Integration von Sicherheit in jede Phase des Softwareentwicklungszyklus betonen. Einige der Kernprinzipien sind:

Sicherheit als jedermanns Verantwortung

Einer der wichtigsten kulturellen Veränderungen, die für DevSecOps erforderlich sind, ist die Erkenntnis, dass Sicherheit nicht nur die Aufgabe des Sicherheitsteams ist, sondern eine gemeinsame Verantwortung aller Teams. In traditionellen Entwicklungsmodellen ist für die Sicherheit oft nur ein separates Sicherheitsteam zuständig, was zu Kommunikationslücken und übersehenen Schwachstellen führt. DevSecOps basiert auf einer Denkweise, bei der Entwickler, Betriebs- und Sicherheitsexperten zusammenarbeiten, um sicherzustellen, dass die Sicherheit von Anfang an berücksichtigt wird.

Automatisierung mit Sicherheit im Hinterkopf

Durch die Automatisierung von Sicherheitsaufgaben wie Code-Analyse, Schwachstellen-Scans und Konformitätsprüfungen können Teams Sicherheitsprobleme schneller und effizienter erkennen und angehen. Durch die Automatisierung wird das Risiko menschlicher Fehler verringert und Sicherheitsprüfungen werden konsistent in der gesamten Pipeline durchgeführt. So kann die Sicherheit mit schnellen Entwicklungszyklen in Einklang gebracht werden.

Kontinuierliche Sicherheitstests

Bei DevSecOps ist das Sicherheitstesten kein einmaliges Ereignis, sondern ein kontinuierlicher Prozess. Dazu gehört die regelmäßige Überprüfung der Sicherheit von Code, Infrastruktur und Abhängigkeiten während des gesamten Entwicklungszyklus. Kontinuierliche Sicherheitstests stellen sicher, dass Schwachstellen sofort nach ihrer Entstehung erkannt und behoben werden, anstatt sie erst später zu entdecken, wenn ihre Behebung kostspieliger und schwieriger ist.

Shift-Left Security

Das Konzept der "Linksverschiebung der Sicherheit" bedeutet, dass Sicherheitsaspekte bereits zu einem früheren Zeitpunkt im Entwicklungsprozess berücksichtigt werden, anstatt sie erst am Ende des Prozesses zu berücksichtigen. Das Konzept der Linksverschiebung ermutigt die Entwickler, bereits beim Schreiben des Codes an die Sicherheit zu denken. Dies verbessert nicht nur die Sicherheit des Endprodukts, sondern trägt auch dazu bei, Entwicklungskosten und -zeit zu reduzieren, indem Probleme frühzeitig erkannt werden.

DevSecOps in der Praxis

DevSecOps integriert Sicherheitspraktiken direkt in die Pipeline für kontinuierliche Integration und kontinuierliche Bereitstellung (CI/CD), automatisiert die Erkennung und Reaktion auf Bedrohungen und setzt Sicherheitsrichtlinien als Code durch. Hier erfahren Sie, wie diese Konzepte in realen DevSecOps-Umgebungen angewendet werden:

Einbettung von Sicherheit in CI/CD-Pipelines

In einer DevSecOps-Umgebung ist die Sicherheit in jede Phase der CI/CD-Pipeline eingebettet. Dies beginnt mit sicheren Code-Praktiken, bei denen die Entwickler dazu angehalten werden, Sicherheitsrichtlinien zu befolgen und während der Entwicklung sichere Codierungstools zu verwenden. Bei der Übergabe des Codes an das Repository werden automatisierte Sicherheitsprüfungen - wie statische Anwendungssicherheitstests (SAST) und dynamische Anwendungssicherheitstests (DAST) - ausgelöst, um Schwachstellen im Code und im Anwendungsverhalten zu identifizieren.

Während des Build-Prozesses werden Abhängigkeiten mit Hilfe von Tools wie Dependency Scanning auf bekannte Schwachstellen überprüft, um sicherzustellen, dass Bibliotheken von Drittanbietern keine Sicherheitsrisiken darstellen. Während der Code die CI/CD-Pipeline durchläuft, wird er weiteren automatischen Sicherheitsprüfungen unterzogen, darunter Konfigurationsprüfungen und IaC-Sicherheitsbewertungen (Infrastructure-as-Code). Vor der Bereitstellung wird die Anwendung abschließenden Sicherheitstests unterzogen, um die Sicherheitsstandards zu erfüllen. Diese kontinuierliche Sicherheitsintegration gewährleistet, dass nur sicherer Code in die Produktion gelangt, wodurch die Wahrscheinlichkeit von Sicherheitsvorfällen verringert wird.

Automatisierte Erkennung und Reaktion auf Bedrohungen

Automatisierung ist eine Schlüsselkomponente von DevSecOps und erstreckt sich auch auf die Erkennung von und die Reaktion auf Bedrohungen. Automatisierte Tools überwachen Anwendungen und Infrastruktur kontinuierlich auf Anzeichen potenzieller Bedrohungen wie ungewöhnliches Verhalten, unbefugten Zugriff oder bösartige Aktivitäten. Diese Tools können Schwachstellen und Bedrohungen in Echtzeit erkennen. Dazu gehören SIEM-Systeme (Security Information and Event Management), IDS (Intrusion Detection Systems) und automatisierte Plattformen zur Sicherheitsüberwachung.

Wenn eine potenzielle Bedrohung erkannt wird, können automatische Reaktionsmechanismen ausgelöst werden. Wenn beispielsweise eine Anwendung Anzeichen für eine Sicherheitsverletzung aufweist, können automatische Reaktionen das betroffene System isolieren, den Zugriff sperren oder sogar zu einer früheren, sicheren Version der Anwendung zurückkehren. Durch diese automatischen Reaktionen wird die Zeit zwischen der Erkennung einer Bedrohung und dem Ergreifen von Maßnahmen minimiert, was die Auswirkungen potenzieller Sicherheitsverletzungen verringert und die Sicherheit der Systeme gewährleistet.

Sicherheitsrichtlinien als Code

Bei DevSecOps werden Sicherheitsrichtlinien kodifiziert und in den Entwicklungs- und Bereitstellungsprozess integriert, und zwar durch das Konzept "Sicherheitsrichtlinien als Code". Bei diesem Ansatz werden Sicherheitsrichtlinien in Codeform definiert, so dass sie über die CI/CD-Pipeline hinweg automatisch versionskontrolliert, überprüft und durchgesetzt werden können.

So können Unternehmen beispielsweise Regeln für die Passwortkomplexität, Zugriffskontrollen und Verschlüsselungsstandards im Code definieren, die dann während des Bereitstellungsprozesses automatisch durchgesetzt werden. Tools wie Policy-as-Code-Plattformen (z. B. Open Policy Agent, HashiCorp Sentinel) bewerten diese Richtlinien anhand des Codes und der Infrastruktur, die bereitgestellt werden.

Werkzeuge und Technologien in DevSecOps

In DevSecOps werden spezielle Tools und Technologien zur Integration der Sicherheit eingesetzt. Nachfolgend sind die wichtigsten Kategorien der in DevSecOps verwendeten Tools aufgeführt:

Sicherheitsorientierte CI/CD-Tools

Aqua Security: [Aqua Security] (https://www.aquasec.com/) wurde entwickelt, um Anwendungen in der CI/CD-Pipeline zu schützen. Es bietet Container- und Cloud-native Sicherheit und scannt Images auf Schwachstellen.

Snyk: Snyk identifiziert und behebt Sicherheitslücken in Open-Source-Abhängigkeiten, Container-Images und Infrastruktur als Code. Es lässt sich direkt in die CI/CD-Pipeline integrieren und macht die Integration von Sicherheit in den Entwicklungsprozess einfach, ohne die Produktivität zu beeinträchtigen.

Trivy: [Trivy] (https://trivy.dev/) ist ein Open-Source-Schwachstellen-Scanner für Container und andere Artefakte wie Git-Repositories und Infrastruktur-als-Code-Konfigurationen. Trivy ist leichtgewichtig und lässt sich gut in CI/CD-Pipelines integrieren und bietet schnelle Sicherheitsprüfungen, um Schwachstellen zu identifizieren, bevor sie in die Produktion gelangen.

Infrastruktur-Sicherheit

HashiCorp Vault: [HashiCorp Vault] (https://www.vaultproject.io/) ist ein leistungsstarkes Tool zur Sicherung von Geheimnissen und zur Verwaltung sensibler Daten in Cloud-Umgebungen. Es ermöglicht die Speicherung, den Zugriff und die Verwaltung von Geheimnissen (wie API-Schlüssel, Passwörter und Zertifikate) in einer sicheren, verschlüsselten Weise. Vault bietet außerdem dynamische Geheimnisse und Verschlüsselung-as-a-Service, wodurch sensible Informationen in Ihrer gesamten Infrastruktur geschützt werden.

Aqua Security: Aqua Security bietet robuste Sicherheitsfunktionen für die Infrastruktur, einschließlich des Schutzes von Container-Laufzeiten und serverlosen Funktionen. Aqua überwacht und sichert die Cloud-Infrastruktur und verhindert unbefugten Zugriff.

- AWS Security Hub: Der [AWS Security Hub] (https://aws.amazon.com/security-hub/) bietet einen zentralen Überblick über die Sicherheit in Ihrer AWS-Umgebung. Er sammelt und priorisiert Sicherheitserkenntnisse von AWS-Services und Partner-Tools und hilft Ihnen, Sicherheitsrisiken effektiver zu verwalten und darauf zu reagieren.

Compliance- und Governance-Tools

- Chef InSpec: [Chef InSpec] (https://docs.chef.io/inspec/) ist ein Open-Source-Tool, das Compliance-Richtlinien als Code für automatisierte Tests und die Durchsetzung dieser Richtlinien in Ihrer Infrastruktur definiert. Es verringert das Risiko der Nichteinhaltung und von Sicherheitsverletzungen.

OpenSCAP: [OpenSCAP] (https://www.open-scap.org/) ist ein Open-Source-Toolset für automatisiertes Schwachstellenmanagement, Konfigurationsbewertung und die Durchsetzung von Richtlinien. Es bietet einen Rahmen für die Überprüfung der Sicherheitskonformität Ihrer Systeme anhand anerkannter Standards, wie CIS-Benchmarks und STIGs. OpenSCAP lässt sich in CI/CD-Pipelines integrieren, um Konformitätsprüfungen zu automatisieren und Berichte zu erstellen.

HashiCorp Sentinel: [HashiCorpSentinel] (https://www.hashicorp.com/sentinel) ist ein Policy-as-Code-Framework, das durch die Definition und Durchsetzung von Sicherheits- und Compliance-Richtlinien eine fein abgestufte Kontrolle über Ihre Infrastruktur ermöglicht. Sentinel ist in HashiCorp-Tools wie Terraform und Vault integriert und stellt sicher, dass Ihre Infrastruktur gemäß vordefinierter Sicherheitsstandards bereitgestellt und verwaltet wird, um eine kontinuierliche Compliance und Governance zu gewährleisten.

Vorteile von DevSecOps

DevSecOps bietet eine breite Palette von Vorteilen:

Proaktive Sicherheit

Durch die Einbindung von Sicherheitspraktiken von Beginn des Entwicklungsprozesses an werden potenzielle Schwachstellen frühzeitig erkannt und entschärft. Dieser proaktive Ansatz hilft, Sicherheitsprobleme zu vermeiden, bevor sie ausgenutzt werden können, und verringert das Risiko von Sicherheitsverletzungen.

Verbesserte Compliance

In Branchen, in denen die Einhaltung von Sicherheitsstandards und -vorschriften von entscheidender Bedeutung ist, stellt DevSecOps sicher, dass die Software diese Anforderungen von Anfang an erfüllt. Durch die Automatisierung von Compliance-Prüfungen und die Integration von Sicherheitsrichtlinien in die CI/CD-Pipeline werden Anwendungen während des gesamten Entwicklungsprozesses an die Branchenstandards und gesetzlichen Richtlinien angepasst. Dies verringert die Wahrscheinlichkeit der Nichteinhaltung und der damit verbundenen Strafen für die Unternehmen.

Schnellere Reaktion auf Vorfälle

DevSecOps bietet eine kontinuierliche Überwachung von Anwendungen und Infrastruktur, um potenzielle Sicherheitsvorfälle schnell zu erkennen. Automatisierte Tools zur Erkennung von Bedrohungen können ungewöhnliche Aktivitäten oder Schwachstellen in Echtzeit erkennen und sofortige Reaktionen auslösen, um die Auswirkungen einzudämmen und abzuschwächen. Diese schnellere Reaktion auf Vorfälle trägt dazu bei, den Schaden zu minimieren, Ausfallzeiten zu reduzieren und die Integrität von Systemen und Daten zu erhalten.

Kostenreduzierung

Die Behebung von Sicherheitsproblemen zu einem frühen Zeitpunkt im Entwicklungsprozess ist weitaus kosteneffizienter als eine spätere Behebung in der Produktion. DevSecOps hilft dabei, kostspielige Sicherheitsverletzungen und die damit verbundenen Kosten für die Behebung, Rechtskosten und Rufschädigung zu vermeiden.

Verbessertes Vertrauen

Die Entwicklung sicherer Anwendungen von Anfang an schafft Vertrauen bei Kunden, Partnern und Interessengruppen. Wenn Sicherheit von Anfang an Priorität hat, können die Benutzer sicher sein, dass ihre Daten und ihre Privatsphäre geschützt sind. Dieses gestärkte Vertrauen kann zu engeren Kundenbeziehungen, einem besseren Ruf der Marke und einem Wettbewerbsvorteil auf dem Markt führen.

DevSecOps vs. DevOps

Während sowohl DevOps als auch DevSecOps darauf abzielen, die Zusammenarbeit zu verbessern und den Entwicklungsprozess zu rationalisieren, unterscheiden sie sich erheblich in ihrem Sicherheitsansatz. Nachfolgend sind einige der Aspekte aufgeführt, in denen sie sich unterscheiden.

| Aspekt | DevOps | DevSecOps |

|---|---|---|

| Schwerpunkt | Optimiert die Zusammenarbeit zwischen Softwareentwicklung und IT-Betrieb, um die Effizienz zu verbessern und die Bereitstellung zu beschleunigen. | Fügt DevOps Sicherheit hinzu, indem Sicherheit in jede Phase der Entwicklung und des Betriebs integriert wird. |

| Automatisierung | Automatisiert Entwicklungs-, Test- und Bereitstellungsprozesse, um Effizienz und Zuverlässigkeit zu verbessern. | Automatisiert Sicherheitsprozesse wie Schwachstellen-Scans und Sicherheitstests zusammen mit der Automatisierung von CI/CD. |

| Kulturwandel | Fördert einen Kulturwandel hin zu gemeinsamer Verantwortung, Transparenz und kontinuierlicher Verbesserung innerhalb der Entwicklungs- und Betriebsteams. | Erfordert einen ähnlichen Kulturwandel, mit einem starken Fokus auf Sicherheitsbewusstsein und einer verbesserten Zusammenarbeit zwischen Entwicklungs-, Betriebs- und Sicherheitsteams. |

| Sicherheitsintegration | Sicherheitsprüfungen werden oft erst am Ende des Entwicklungsprozesses implementiert oder als separate Phase behandelt. | Sicherheit wird von Beginn des Projekts an eingebettet und in alle Phasen der Entwicklung integriert, wodurch sich die Sicherheit "nach links" im Prozess verschiebt. |

| Geteilte Verantwortung | Fördert die gemeinsame Verantwortung für Qualität und Leistung zwischen Entwicklungs- und Betriebsteams. | Erweitert die gemeinsame Verantwortung auf die Sicherheit, so dass die Sicherheit während des gesamten Softwareentwicklungszyklus (SDLC) zur Angelegenheit aller Beteiligten wird. |

| Ziele | Verbessert die Effizienz und Geschwindigkeit des Entwicklungszyklus und liefert Software schneller aus. | Verringert das Risiko von Schwachstellen, indem die Sicherheit in jede Phase des Entwicklungszyklus eingebettet wird. |

| Fähigkeiten | Erfordert Fähigkeiten, die sich auf die Entwicklung und Wartung von Software konzentrieren, wobei der Schwerpunkt auf Automatisierung und Zusammenarbeit liegt. | Erfordert Fähigkeiten zum Aufspüren und Reduzieren von Schwachstellen in Software, wobei Sicherheitsexpertise mit traditionellem Entwicklungs- und Betriebswissen kombiniert werden muss. |

| Vorteile | Schnellere und zuverlässigere Softwarebereitstellung, angetrieben durch effektive Zusammenarbeit und Automatisierung. | Bietet alle Vorteile von DevOps sowie die frühzeitige und kontinuierliche Erkennung und Behebung von Sicherheitsproblemen, was zu sichereren Produkten führt. |

FAQs

Was ist DevSecOps, und warum ist es wichtig?

DevSecOps ist ein Ansatz, der die Sicherheit in jede Phase des DevOps-Prozesses integriert und die Sicherheit zu einer gemeinsamen Aufgabe von Entwicklungs-, Betriebs- und Sicherheitsteams macht. DevSecOps ist wichtig, weil es Unternehmen dabei hilft, Sicherheitsschwachstellen frühzeitig im Entwicklungszyklus proaktiv zu erkennen und zu beseitigen, um sicherzustellen, dass die Anwendungen konform und widerstandsfähig gegenüber Bedrohungen sind.

**Worin unterscheidet sich DevSecOps von herkömmlichem DevOps?

Während sich das traditionelle DevOps auf die Zusammenarbeit, Automatisierung und Effizienz zwischen Entwicklungs- und Betriebsteams konzentriert, wird die Sicherheit oft als separate Phase behandelt. DevSecOps baut auf DevOps auf, indem Sicherheitspraktiken in jeden Schritt des Prozesses eingebettet werden, so dass Sicherheit von Anfang an berücksichtigt wird und nicht erst am Ende hinzugefügt wird.

Welche Tools werden bei DevSecOps üblicherweise eingesetzt?

Zu den gängigen Tools für DevSecOps gehören sicherheitsorientierte CI/CD-Tools wie Aqua Security, Snyk und Trivy, Infrastruktursicherheitstools wie HashiCorp Vault und AWS Security Hub sowie Compliance-Tools wie Chef InSpec und OpenSCAP. Diese Tools helfen dabei, Sicherheitsprüfungen zu automatisieren, Geheimnisse zu verwalten und sicherzustellen, dass die Anwendungen während der Entwicklung konform sind.

**Wie können Unternehmen zu DevSecOps wechseln?

Unternehmen können zu DevSecOps übergehen, indem sie einen Kulturwandel einleiten, bei dem die Sicherheit als gemeinsame Verantwortung aller Teams betrachtet wird. Dies beinhaltet die Integration von Sicherheitspraktiken in die CI/CD-Pipeline, die Automatisierung von Sicherheitstests und die Einführung von Tools, die eine kontinuierliche Sicherheitsüberwachung ermöglichen. Auch die Schulung und Weiterbildung der Teams in Bezug auf bewährte Sicherheitsverfahren ist für einen erfolgreichen Übergang unerlässlich.

Was sind die Herausforderungen bei der Einführung von DevSecOps, und wie können sie überwunden werden?

Zu den allgemeinen Herausforderungen bei der Einführung von DevSecOps gehören der kulturelle Widerstand gegen Veränderungen, die Komplexität der Integration von Sicherheitstools in bestehende Pipelines und mögliche Verlangsamungen der Entwicklung aufgrund zusätzlicher Sicherheitsprüfungen. Diese Herausforderungen können durch die Förderung der Zusammenarbeit im Team, die schrittweise Integration von Sicherheitspraktiken und die Verwendung von Automatisierung zur Rationalisierung von Sicherheitsprozessen ohne Geschwindigkeitseinbußen überwunden werden.

Verwandte Ressourcen

Erste Schritte mit LLMOps: Entwicklung besserer KI-Anwendungen](https://zilliz.com/blog/get-started-with-llmops-build-better-ai-applications)

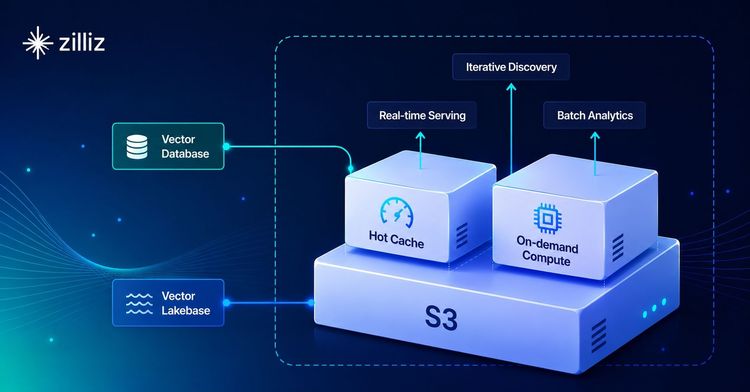

Safeguarding Data: Sicherheit und Datenschutz in Vector-Datenbanksystemen

Verbesserte Teamzusammenarbeit mit der neuen Organisations- und Rollenfunktion von Zilliz Cloud

- Was ist DevSecOps?

- Die Entwicklung von DevSecOps aus DevOps

- Kernprinzipien von DevSecOps

- DevSecOps in der Praxis

- Werkzeuge und Technologien in DevSecOps

- Vorteile von DevSecOps

- DevSecOps vs. DevOps

- FAQs

- Verwandte Ressourcen

Inhalte

Kostenlos starten, einfach skalieren

Testen Sie die vollständig verwaltete Vektordatenbank, die für Ihre GenAI-Anwendungen entwickelt wurde.

Zilliz Cloud kostenlos ausprobieren