DevSecOps: integrare la sicurezza in DevOps

DevSecOps: integrare la sicurezza in DevOps

Che cos'è DevSecOps?

DevSecOps è un approccio che integra le pratiche di sicurezza nel processo DevOps per garantire che la sicurezza sia considerata in ogni fase dello sviluppo e delle operazioni del software. A differenza dei metodi tradizionali, in cui la sicurezza viene spesso aggiunta in ritardo nel ciclo di sviluppo, DevSecOps incorpora la sicurezza fin dall'inizio, rendendola una responsabilità condivisa tra i team di sviluppo, operativi e di sicurezza.

L'evoluzione di DevSecOps da DevOps

DevOps è nato come risposta alla crescente necessità di una maggiore collaborazione tra i team di sviluppo (Dev) e operativi (Ops). Tradizionalmente, questi team lavoravano in silos, causando inefficienze, errori di comunicazione e ritardi nella consegna del software. DevOps colma questo divario incoraggiando una cultura di collaborazione, automazione e integrazione/consegna continua (CI/CD).

Sebbene DevOps sia riuscito a semplificare il processo di sviluppo e distribuzione del software, ha spesso trascurato un aspetto critico, ovvero la sicurezza. Nel modello DevOps tradizionale, la sicurezza veniva spesso trattata come una fase separata, introdotta tardivamente nel ciclo di sviluppo, a volte appena prima della distribuzione. Questo approccio alla sicurezza rendeva le applicazioni vulnerabili, in quanto i controlli e le patch di sicurezza erano spesso eseguiti in modo affrettato o inadeguato.

Questo problema ha portato alla necessità di un approccio più integrato alla sicurezza. Le organizzazioni si sono rese conto che affrontare la sicurezza solo alla fine del processo di sviluppo era insufficiente e potenzialmente pericoloso. Questa consapevolezza ha dato origine a DevSecOps, una metodologia che estende DevOps incorporando le pratiche di sicurezza in ogni fase del ciclo di vita dello sviluppo del software. DevSecOps sottolinea che la sicurezza deve essere una responsabilità condivisa da tutti i team, in modo che le potenziali vulnerabilità vengano identificate e affrontate fin dall'inizio, anziché come un ripensamento.

Principi fondamentali di DevSecOps

DevSecOps si basa su principi chiave che enfatizzano l'integrazione della sicurezza in ogni fase del ciclo di vita dello sviluppo del software. Alcuni dei principi fondamentali includono:

Sicurezza come responsabilità di tutti

Uno dei cambiamenti culturali più significativi richiesti da DevSecOps è il riconoscimento che la sicurezza non è solo compito del team di sicurezza, ma è una responsabilità condivisa da tutti i team. Nei modelli di sviluppo tradizionali, la sicurezza è spesso affidata esclusivamente a un team di sicurezza separato, con conseguenti lacune nella comunicazione e vulnerabilità mancate. DevSecOps si basa su una mentalità in cui sviluppatori, operatori e professionisti della sicurezza lavorano insieme per garantire che la sicurezza sia presa in considerazione fin dall'inizio.

Automazione con attenzione alla sicurezza

Automatizzando le attività di sicurezza, come l'analisi del codice, la scansione delle vulnerabilità e i controlli di conformità, i team possono individuare e risolvere i problemi di sicurezza in modo più rapido ed efficiente. L'automazione riduce il rischio di errore umano e applica i controlli di sicurezza in modo coerente nell'intera pipeline. Questo aiuta la sicurezza a rimanere allineata con i cicli di sviluppo veloci.

Test di sicurezza continui

In DevSecOps, i test di sicurezza non sono un evento unico, ma un processo continuo. Si tratta di verificare regolarmente la sicurezza del codice, dell'infrastruttura e delle dipendenze durante tutto il ciclo di vita dello sviluppo. I test di sicurezza continui garantiscono che le vulnerabilità vengano identificate e affrontate non appena vengono introdotte, anziché essere scoperte in un secondo momento, quando sono più costose e difficili da risolvere.

Shift-Left Security

Il concetto di "sicurezza shift-left" si riferisce allo spostamento delle considerazioni sulla sicurezza all'inizio del processo di sviluppo, anziché affrontarle solo alla fine. La sicurezza shift-left incoraggia gli sviluppatori a pensare alla sicurezza mentre scrivono il codice. Questo non solo migliora la sicurezza del prodotto finale, ma aiuta anche a ridurre i costi e i tempi di sviluppo, individuando tempestivamente i problemi.

DevSecOps in pratica

DevSecOps integra le pratiche di sicurezza direttamente nella pipeline di continuous integration e continuous delivery (CI/CD), automatizza il rilevamento e la risposta alle minacce e applica le policy di sicurezza come codice. Ecco come questi concetti vengono applicati in ambienti DevSecOps reali:

Incorporare la sicurezza nelle pipeline CI/CD

In un ambiente DevSecOps, la sicurezza è integrata in ogni fase della pipeline CI/CD. Si inizia con le pratiche di sicurezza del codice, in cui gli sviluppatori sono incoraggiati a seguire le linee guida sulla sicurezza e a utilizzare strumenti di codifica sicuri durante lo sviluppo. Quando il codice viene inviato al repository, vengono attivate scansioni di sicurezza automatiche, come i test statici di sicurezza delle applicazioni (SAST) e i test dinamici di sicurezza delle applicazioni (DAST), per identificare le vulnerabilità nel codice e nel comportamento dell'applicazione.

Durante il processo di compilazione, le dipendenze vengono controllate per verificare la presenza di vulnerabilità note attraverso strumenti come la scansione delle dipendenze, per assicurarsi che le librerie di terze parti non introducano rischi per la sicurezza. Man mano che il codice avanza nella pipeline CI/CD, viene sottoposto a ulteriori controlli di sicurezza automatizzati, tra cui le revisioni della configurazione e le valutazioni di sicurezza dell'infrastructure-as-code (IaC). Prima della distribuzione, l'applicazione viene sottoposta a test di sicurezza finali per soddisfare gli standard di sicurezza. Questa integrazione continua della sicurezza garantisce che solo il codice sicuro raggiunga la produzione, riducendo la probabilità di incidenti di sicurezza.

Rilevamento e risposta automatizzati alle minacce

L'automazione è una componente chiave di DevSecOps, che si estende al rilevamento e alla risposta alle minacce. Gli strumenti automatizzati monitorano continuamente le applicazioni e l'infrastruttura alla ricerca di segnali di potenziali minacce, come comportamenti insoliti, accessi non autorizzati o attività dannose. Questi strumenti sono in grado di rilevare vulnerabilità e minacce in tempo reale, compresi i sistemi di gestione delle informazioni e degli eventi di sicurezza (SIEM), i sistemi di rilevamento delle intrusioni (IDS) e le piattaforme di monitoraggio automatico della sicurezza.

Quando viene rilevata una potenziale minaccia, possono essere attivati meccanismi di risposta automatica. Ad esempio, se un'applicazione mostra segni di violazione della sicurezza, le risposte automatiche possono isolare il sistema interessato, revocare l'accesso o addirittura tornare a una versione precedente e sicura dell'applicazione. Queste risposte automatiche riducono al minimo il tempo che intercorre tra il rilevamento di una minaccia e l'intervento, riducendo l'impatto delle potenziali violazioni e mantenendo i sistemi sicuri.

Politiche di sicurezza come codice

In DevSecOps, le politiche di sicurezza sono codificate e integrate nel processo di sviluppo e distribuzione attraverso il concetto di "politiche di sicurezza come codice". Questo approccio definisce le politiche di sicurezza in forma di codice, consentendo il controllo delle versioni, la revisione e l'applicazione automatica delle stesse nella pipeline CI/CD.

Ad esempio, le organizzazioni possono definire regole per la complessità delle password, i controlli di accesso e gli standard di crittografia nel codice, che vengono poi applicati automaticamente durante il processo di distribuzione. Strumenti come le piattaforme di policy-as-code (ad esempio, Open Policy Agent, HashiCorp Sentinel) valutano queste policy rispetto al codice e all'infrastruttura in fase di distribuzione.

Strumenti e tecnologie in DevSecOps

In DevSecOps, per integrare la sicurezza si utilizzano strumenti e tecnologie specializzate. Di seguito sono riportate le principali categorie di strumenti utilizzati in DevSecOps:

Strumenti CI/CD orientati alla sicurezza

Aqua Security: Aqua Security è progettato per proteggere le applicazioni attraverso la pipeline CI/CD. Offre sicurezza per container e cloud-native e scansiona le immagini alla ricerca di vulnerabilità.

Snyk: Snyk identifica e corregge le vulnerabilità nelle dipendenze open-source, nelle immagini dei container e nelle infrastrutture come codice. Si integra direttamente nella pipeline CI/CD e rende facile l'integrazione della sicurezza nel processo di sviluppo senza rallentare la produttività.

Trivy: Trivy è uno scanner di vulnerabilità open-source per container e altri artefatti, come i repository Git e le configurazioni dell'infrastruttura come codice. Trivy è leggero e si integra bene con le pipeline CI/CD, fornendo controlli di sicurezza rapidi per identificare le vulnerabilità prima che raggiungano la produzione.

Sicurezza delle infrastrutture

HashiCorp Vault: HashiCorp Vault è un potente strumento per proteggere i segreti e gestire i dati sensibili negli ambienti cloud. Fornisce l'archiviazione, l'accesso e la gestione di segreti (come chiavi API, password e certificati) in modo sicuro e crittografato. Vault offre anche segreti dinamici e crittografia come servizio, per proteggere le informazioni sensibili in tutta l'infrastruttura.

Aqua Security: Aqua Security offre solide funzionalità di sicurezza dell'infrastruttura, tra cui la protezione del runtime dei container e le funzioni serverless. Aqua monitora e protegge l'infrastruttura cloud, impedendo l'accesso non autorizzato.

AWS Security Hub: AWS Security Hub fornisce una visione centralizzata della sicurezza nell'ambiente AWS. Aggrega e dà priorità ai risultati della sicurezza provenienti dai servizi AWS e dagli strumenti dei partner, aiutandovi a gestire e rispondere ai rischi di sicurezza in modo più efficace.

Strumenti di conformità e governance

Chef InSpec: Chef InSpec è uno strumento open-source che definisce le politiche di conformità come codice per il test automatico e l'applicazione di tali politiche nell'infrastruttura. Riduce il rischio di non conformità e di violazioni della sicurezza.

OpenSCAP: OpenSCAP è un set di strumenti open-source per la gestione automatizzata delle vulnerabilità, la valutazione della configurazione e l'applicazione dei criteri. Fornisce un quadro di riferimento per verificare la conformità dei sistemi alla sicurezza rispetto a standard riconosciuti, come i benchmark CIS e gli STIG. OpenSCAP si integra con le pipeline CI/CD per automatizzare i controlli di conformità e generare report.

HashiCorp Sentinel: HashiCorpSentinel è un framework di policy-as-code che consente un controllo a grana fine sulla vostra infrastruttura definendo e applicando policy di sicurezza e conformità. Integrato con gli strumenti HashiCorp come Terraform e Vault, Sentinel garantisce che la vostra infrastruttura sia distribuita e gestita secondo standard di sicurezza predefiniti per una conformità e una governance continue.

Vantaggi di DevSecOps

DevSecOps offre un'ampia gamma di vantaggi, tra cui:

Sicurezza proattiva

Inserendo le pratiche di sicurezza fin dall'inizio del processo di sviluppo, le potenziali vulnerabilità vengono identificate e mitigate precocemente. Questo approccio proattivo aiuta a prevenire i problemi di sicurezza prima che possano essere sfruttati, riducendo il rischio di violazioni.

Maggiore conformità

Nei settori in cui la conformità agli standard e alle normative di sicurezza è fondamentale, DevSecOps garantisce che il software soddisfi questi requisiti fin dall'inizio. Automatizzando i controlli di conformità e integrando i criteri di sicurezza nella pipeline CI/CD, le applicazioni rispettano gli standard di settore e le linee guida normative durante tutto il processo di sviluppo. Ciò riduce la probabilità di non conformità e le relative sanzioni per le organizzazioni.

Risposta agli incidenti più rapida

DevSecOps fornisce un monitoraggio continuo delle applicazioni e dell'infrastruttura per rilevare rapidamente potenziali incidenti di sicurezza. Gli strumenti di rilevamento automatico delle minacce possono identificare attività insolite o vulnerabilità in tempo reale, attivando risposte immediate per contenere e mitigare l'impatto. Questa risposta più rapida agli incidenti aiuta a minimizzare i danni, a ridurre i tempi di inattività e a mantenere l'integrità dei sistemi e dei dati.

Riduzione dei costi

Affrontare i problemi di sicurezza fin dalle prime fasi del processo di sviluppo è molto più conveniente che risolverli successivamente in produzione. DevSecOps aiuta a prevenire costose violazioni della sicurezza e le relative spese di riparazione, spese legali e danni alla reputazione.

Fiducia migliorata

Costruire applicazioni sicure fin dall'inizio fa guadagnare fiducia a clienti, partner e stakeholder. Quando la sicurezza è una priorità fin dall'inizio, gli utenti possono essere certi che i loro dati e la loro privacy sono protetti. Questa maggiore fiducia può portare a relazioni più forti con i clienti, a una migliore reputazione del marchio e a un vantaggio competitivo sul mercato.

DevSecOps vs DevOps

Sebbene sia DevOps che DevSecOps mirino a migliorare la collaborazione e a snellire il processo di sviluppo, differiscono in modo significativo nel loro approccio alla sicurezza. Di seguito sono riportati alcuni degli aspetti in cui differiscono.

Aspetto | DevOps | DevSecOps | DevSecOps | | ------------------------- | ------------------------------------------------------------------------------------------------------------------------------------ | ----------------------------------------------------------------------------------------------------------------------------------------------------------- | | Focus | Semplifica la collaborazione tra lo sviluppo del software e le operazioni IT per migliorare l'efficienza e accelerare la consegna. | Aggiunge la sicurezza a DevOps integrando la sicurezza in ogni fase dello sviluppo e delle operazioni. | | Automazione** | Automatizza i processi di sviluppo, test e distribuzione per migliorare l'efficienza e l'affidabilità. | Automatizza i processi di sicurezza, come la scansione delle vulnerabilità e i test di sicurezza, insieme all'automazione di CI/CD. | | Promuove un cambiamento culturale verso la condivisione della proprietà, la trasparenza e il miglioramento continuo all'interno dei team di sviluppo e operativi. | Richiede un cambiamento culturale simile, con una forte attenzione alla consapevolezza della sicurezza e una maggiore collaborazione tra i team di sviluppo, operativi e di sicurezza. | | I controlli di sicurezza sono spesso implementati verso la fine del processo di sviluppo o trattati come una fase separata. | La sicurezza viene incorporata fin dall'inizio del progetto e integrata in tutte le fasi di sviluppo, spostando la sicurezza "a sinistra" nel processo. | | Incoraggia la condivisione della responsabilità per la qualità e le prestazioni tra i team di sviluppo e operativi. | Estende la responsabilità condivisa alla sicurezza, rendendola una preoccupazione di tutti durante il ciclo di vita dello sviluppo del software (SDLC). | Obiettivi | Migliora l'efficienza e la velocità del ciclo di sviluppo, fornendo il software più rapidamente. | Riduce il rischio di vulnerabilità incorporando la sicurezza in ogni fase del ciclo di sviluppo. | | Richiede competenze incentrate sullo sviluppo e sulla manutenzione del software, con particolare attenzione all'automazione e alla collaborazione. | Richiede capacità di individuare e ridurre le vulnerabilità del software, integrando le competenze in materia di sicurezza con le conoscenze tradizionali di sviluppo e gestione. | Benefici | Consegna del software più rapida e affidabile, grazie a una collaborazione e a un'automazione efficaci. | Fornisce tutti i vantaggi di DevOps, oltre all'identificazione e alla riduzione tempestiva e continua dei problemi di sicurezza, che portano a prodotti più sicuri. |

FAQs

**Che cos'è DevSecOps e perché è importante?

DevSecOps è un approccio che integra la sicurezza in ogni fase del processo DevOps, rendendo la sicurezza una responsabilità condivisa tra i team di sviluppo, operativi e di sicurezza. È importante perché aiuta le organizzazioni a identificare e mitigare in modo proattivo le vulnerabilità della sicurezza nelle prime fasi del ciclo di vita dello sviluppo, per garantire che le applicazioni siano conformi e resistenti alle minacce.

**In cosa si differenzia DevSecOps dal DevOps tradizionale?

Mentre il DevOps tradizionale si concentra sulla collaborazione, l'automazione e l'efficienza tra i team di sviluppo e operativi, la sicurezza viene spesso trattata come una fase separata. DevSecOps si basa su DevOps incorporando le pratiche di sicurezza in ogni fase del processo, in modo che la sicurezza sia considerata fin dall'inizio anziché essere aggiunta alla fine.

**Quali sono gli strumenti comuni utilizzati in DevSecOps?

Gli strumenti comuni in DevSecOps includono strumenti CI/CD orientati alla sicurezza come Aqua Security, Snyk e Trivy; strumenti di sicurezza dell'infrastruttura come HashiCorp Vault e AWS Security Hub; e strumenti di conformità come Chef InSpec e OpenSCAP. Questi strumenti aiutano ad automatizzare i controlli di sicurezza, a gestire i segreti e a garantire la conformità delle applicazioni durante lo sviluppo.

**Come possono le organizzazioni passare a DevSecOps?

Le organizzazioni possono passare a DevSecOps introducendo un cambiamento culturale in cui la sicurezza è vista come una responsabilità condivisa da tutti i team. Ciò comporta l'integrazione delle pratiche di sicurezza nella pipeline CI/CD, l'automazione dei test di sicurezza e l'adozione di strumenti che consentano il monitoraggio continuo della sicurezza. Anche la formazione e l'aggiornamento dei team sulle best practice di sicurezza sono essenziali per il successo della transizione.

**Quali sono le sfide nell'adozione di DevSecOps e come possono essere superate?

Le sfide comuni nell'adozione di DevSecOps includono la resistenza culturale al cambiamento, la complessità dell'integrazione degli strumenti di sicurezza nelle pipeline esistenti e i potenziali rallentamenti nello sviluppo dovuti all'aggiunta di controlli di sicurezza. Queste sfide possono essere superate promuovendo la collaborazione tra i team, integrando gradualmente le pratiche di sicurezza e utilizzando l'automazione per snellire i processi di sicurezza senza sacrificare la velocità.

Risorse correlate

- Che cos'è DevSecOps?

- L'evoluzione di DevSecOps da DevOps

- Principi fondamentali di DevSecOps

- DevSecOps in pratica

- Strumenti e tecnologie in DevSecOps

- Vantaggi di DevSecOps

- DevSecOps vs DevOps

- FAQs

- Risorse correlate

Contenuto

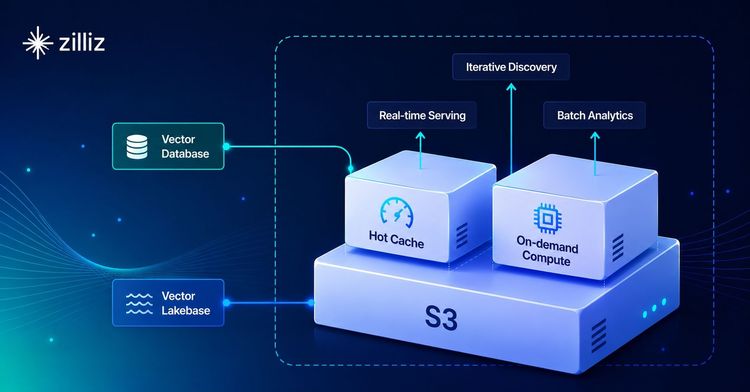

Inizia gratis, scala facilmente

Prova il database vettoriale completamente gestito progettato per le tue applicazioni GenAI.

Prova Zilliz Cloud gratuitamente