Fuzz Testing Explicado: Descubra falhas ocultas no software

TL; DR: O teste de fuzz (ou fuzzing) é uma técnica de teste de software que introduz grandes quantidades de dados aleatórios ou inesperados ("fuzz") num programa para identificar erros, falhas ou vulnerabilidades. Ao expor a forma como o sistema se comporta em condições inesperadas, o teste de fuzz ajuda a descobrir casos extremos, falhas de segurança e pontos fracos que os testes tradicionais podem não detetar. É normalmente utilizado para melhorar a fiabilidade e segurança do software, particularmente em sistemas que processam entradas complexas, como serviços Web, analisadores de ficheiros e APIs.

Fuzz Testing Explicado: Descubra falhas ocultas no software

O que é o Teste de Fuzz?

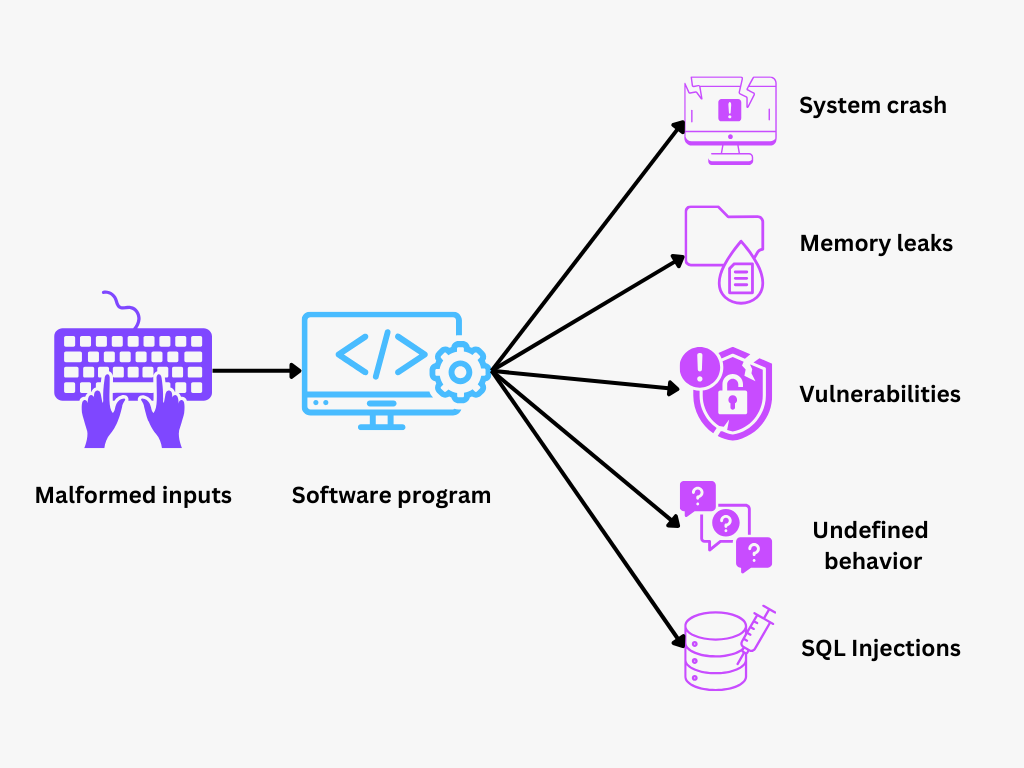

O teste de fuzz é um método de teste de software que encontra bugs ocultos, introduzindo dados inesperados ou aleatórios num programa para ver como este reage. Ao causar deliberadamente situações invulgares ou "difusas", esta técnica de teste descobre vulnerabilidades que os testes regulares podem não detetar, especialmente em software complexo ou sensível à segurança.

Figure- Fuzz Testing.png

Figure- Fuzz Testing.png

Figura: Teste de Fuzzificação

História do Teste de Fuzz

O teste de fuzz começou como uma descoberta acidental no final da década de 1980. O professor Barton Miller, da Universidade de Wisconsin, estava a fazer experiências com programas de computador em rede quando reparou em falhas inesperadas causadas por ruído de entrada aleatório. Isto levou-o a investigar mais, introduzindo intencionalmente dados aleatórios em vários programas para observar as suas reacções. Descobriu que muitas aplicações eram vulneráveis a estas entradas aleatórias, revelando fragilidades de segurança e problemas de estabilidade. O trabalho de Miller lançou as bases para os testes de fuzz, estabelecendo-os como um método eficaz para descobrir erros e vulnerabilidades de software.

Como funciona o teste de fuzz?

O teste de fuzz alimenta um programa com dados aleatórios, inesperados ou inválidos (entradas "fuzzy") para avaliar seu comportamento e descobrir possíveis bugs. Esta abordagem força o programa a estados imprevisíveis, revelando frequentemente erros ou vulnerabilidades que os testes tradicionais podem não detetar. A ideia é ver como o software saudável se aguenta sob o stress de entradas inesperadas sem falhar ou ter um comportamento inesperado.

Fases do Teste de Fuzz

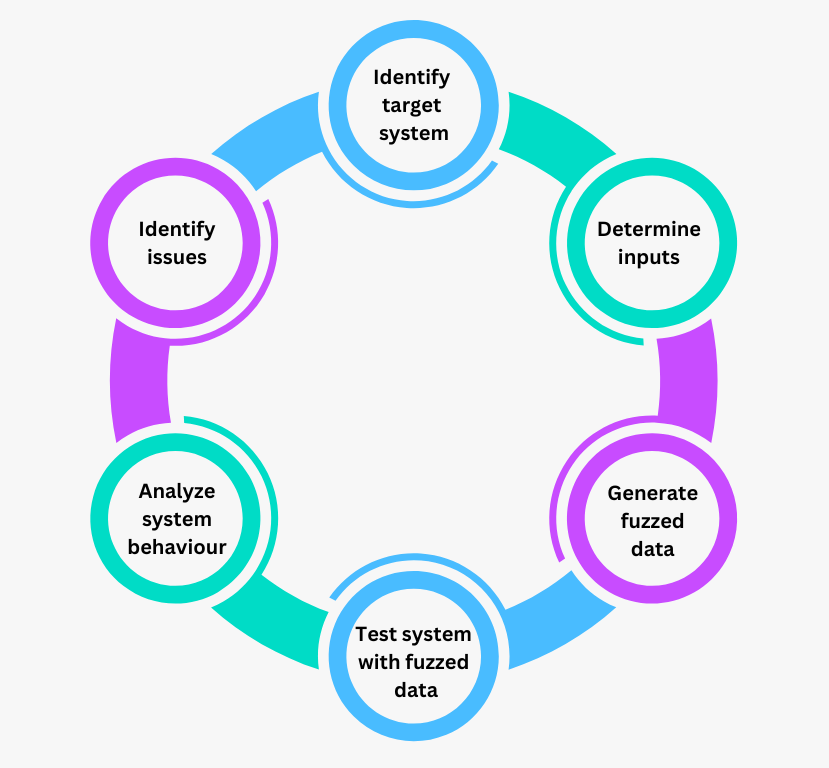

O processo de teste de fuzz consiste em etapas que orientam a identificação, o teste e a análise de problemas dentro de um sistema alvo.

Figura - Fases do teste de Fuzz.png

Figura - Fases do teste de Fuzz.png

Figura: Fases do teste Fuzz

Identificar o sistema alvo

O primeiro passo no teste de fuzz é escolher o programa ou componente que se pretende testar. Pode ser uma aplicação, uma função dentro de um sistema mais extenso, ou até mesmo um campo de entrada específico.

Determine as entradas

Uma vez identificado o sistema alvo, o próximo passo é decidir que tipo de entradas serão testadas. Isto implica compreender os formatos de dados ou tipos de entrada que o sistema normalmente manipula. Por exemplo, se o sistema alvo processa pacotes de rede, as entradas podem consistir em várias estruturas de pacotes. Os testadores estabelecem uma base para criar dados fuzzy relevantes definindo entradas relevantes.

Gerar Dados Fuzzy

Nesta fase, o mecanismo de fuzzing cria uma variedade de entradas inesperadas ou inválidas. Estas entradas podem ser geradas aleatoriamente, formas mutantes de dados válidos, ou sequências criadas que simulam casos extremos. O objetivo é produzir entradas que possam desafiar os limites do sistema alvo para quaisquer fraquezas no seu tratamento de dados inesperados.

Sistema de Teste com Dados Fuzzy

Agora, os dados fuzzy gerados são introduzidos no sistema alvo. Durante esta fase, o sistema interage com cada entrada e responde a dados invulgares ou inválidos. Devido à exposição repetida do sistema a diversas entradas, o teste fuzzy revela pontos em que o sistema não responde corretamente ou falha.

Analisar o comportamento do sistema

À medida que o sistema processa cada entrada, o seu comportamento é monitorizado de perto. Os testadores procuram sinais de atividade anormal, como falhas, comportamento sem resposta ou mensagens de erro inesperadas. Esta fase ajuda a identificar vulnerabilidades ou potenciais fraquezas que poderiam ser exploradas num cenário real.

Identificar problemas

Finalmente, quaisquer anomalias detectadas durante os testes são revistas para determinar se indicam problemas genuínos. Os testadores analisam o comportamento observado utilizando ferramentas de depuração, para identificar a causa raiz de cada falha.

Tipos de testes Fuzz

O teste de fuzz vem em várias formas, cada uma com estratégias e aplicações distintas. Aqui está um resumo dos principais tipos e categorias de testes de fuzz:

1. Fuzzificação baseada em entrada

Este tipo de fuzzing foca na geração de várias entradas para testar como um programa lida com dados diferentes. Ele inclui duas abordagens primárias:

Fuzzing baseado em mutação: Este método altera amostras de dados existentes fazendo modificações aleatórias. Por exemplo, a fuzzing baseada em mutação pode adicionar caracteres inesperados, trocar secções ou alterar valores se a entrada for um ficheiro de texto. A ideia é pegar em entradas conhecidas e válidas e criar novas versões, ligeiramente "mutadas", que podem revelar vulnerabilidades, mantendo alguma semelhança com dados realistas.

Fuzzing baseado em geração:** Ao contrário do fuzzing baseado em mutação, o fuzzing baseado em geração constrói entradas a partir do zero. Ela usa regras e estruturas predefinidas para criar novos dados que imitam formatos ou protocolos específicos. Por exemplo, a fuzzing baseada em geração pode construir arquivos XML com várias estruturas, tags e valores de atributos se estiver testando um analisador XML.

2. Fuzzing consciente de estrutura

O fuzzing com reconhecimento de estrutura entende a estrutura subjacente dos dados que estão sendo testados. Em vez de alimentar dados aleatórios ou mutantes, ele mantém o formato correto ou a estrutura do protocolo enquanto varia o conteúdo.

- Fuzzing de protocolo:** Uma aplicação típica de fuzzing com reconhecimento de estrutura, o fuzzing de protocolo é usado para testar protocolos de rede gerando entradas que estão em conformidade com padrões de comunicação específicos (como HTTP ou TCP/IP).

3. Fuzzing guiado por cobertura

A fuzzing guiada por cobertura usa o feedback da execução do programa para gerar novas entradas. Ele rastreia métricas de cobertura de código para identificar quais partes do código foram executadas com cada entrada, então cria entradas que visam cobrir caminhos de código não testados. Esta abordagem é altamente eficaz para a realização de testes completos, uma vez que maximiza a cobertura do código, o que aumenta as hipóteses de descobrir bugs e vulnerabilidades ocultas.

4. Fuzzing Black-Box, White-Box e Gray-Box

Estas categorias diferem com base na quantidade de informação que o testador tem sobre o software alvo:

Black-Box Fuzzing: O testador não tem nenhum conhecimento interno do programa em black-box fuzzing. As entradas são geradas aleatoriamente e alimentadas no software sem considerar a estrutura ou o código do programa. A fuzzing caixa-preta é simples de configurar e não requer código-fonte. Ajuda a testar aplicações de código fechado, embora possa não revelar tantos problemas como outros métodos.

Fuzzing de caixa branca:** O testador tem acesso total ao código-fonte do programa no fuzzing de caixa branca. Isso permite que o processo de fuzzing tenha como alvo partes específicas do código, usando técnicas como análise estática e rastreamento de fluxo de controle para orientar a geração de entrada. O fuzzing de caixa branca é mais preciso e pode descobrir erros complexos, mas requer um conhecimento detalhado do código, tornando-o mais intensivo em recursos.

Fuzzing de caixa cinzenta:** O fuzzing de caixa cinzenta estabelece um equilíbrio entre as abordagens de caixa preta e caixa branca. Os testadores têm acesso parcial ao funcionamento interno do programa, normalmente através de instrumentação que fornece feedback sobre a cobertura do código. Essa abordagem se beneficia da eficiência do fuzzing caixa-preta com a orientação adicional da cobertura de código.

5. Fuzzing híbrido

Fuzzing híbrido combina múltiplas estratégias de fuzzing para melhorar a profundidade e eficiência do teste. Por exemplo, ele pode misturar fuzzing baseado em mutação com técnicas guiadas por cobertura para maximizar a cobertura do código enquanto explora uma gama mais ampla de variações de entrada. Assim, os testadores podem direcionar o software complexo com maior precisão para encontrar vulnerabilidades que poderiam passar despercebidas apenas por um único método de fuzzing.

Casos de uso de testes de fuzzificação

O teste de fuzz tem diversas aplicações em todos os setores, especialmente onde a segurança, a estabilidade e a resiliência são críticas. Aqui estão alguns dos principais casos de uso para testes de fuzz:

1. Teste de segurança

Uma das aplicações mais comuns do teste de fuzz é o teste de segurança. Ao alimentar um programa com entradas aleatórias ou malformadas, o teste de fuzz pode revelar vulnerabilidades que os hackers podem explorar, como estouro de buffer, falhas de validação de entrada e vulnerabilidades de injeção.

2. Robustez do software

Os testes de fuzz também melhoram a robustez do software, assegurando que as aplicações podem lidar com dados inesperados ou malformados sem falhar. Muitos programas são projetados com expectativas de entrada específicas, mas os dados do mundo real nem sempre são previsíveis. Ao testar com várias entradas inesperadas, o teste de fuzz pode expor áreas onde o software pode falhar sob stress, especialmente para aplicações que funcionam em ambientes imprevisíveis ou lidam com dados diversos.

3. Teste de protocolo

O fuzzing de protocolo é amplamente utilizado para testar a resiliência dos protocolos de rede. Os protocolos de rede definem as regras para a troca de dados entre dispositivos, e qualquer fraqueza nesses protocolos pode levar a violações ou interrupções de segurança. Através de testes de fuzzificação de protocolos de rede, os testadores podem avaliar a forma como estes protocolos lidam com pacotes inesperados ou malformados para identificar vulnerabilidades que possam afetar a integridade dos dados, a segurança ou a fiabilidade da comunicação.

4. Testes automotivos e de IoT

Nos sistemas automóveis, os testes de fuzz podem expor vulnerabilidades na comunicação entre os subsistemas do automóvel, para garantir que permanecem operacionais e seguros. Da mesma forma, para dispositivos IoT, o teste de fuzz é essencial para confirmar que esses dispositivos podem lidar com uma série de condições de rede e entradas de dados sem comprometer a funcionalidade ou a segurança.

Benefícios dos testes de fuzzificação

Descoberta precoce de bugs e vulnerabilidades ocultos: Os testes de fuzz revelam bugs que os métodos de teste tradicionais podem não detetar, especialmente aqueles desencadeados por cenários de entrada raros ou inesperados.

Melhora a robustez e a fiabilidade do software: Ao expor o software a várias entradas, incluindo dados malformados ou inesperados, os testes de fuzz ajudam os programadores a identificar pontos fracos e a reforçar o software contra condições do mundo real.

Medidas de segurança melhoradas: O teste de fuzz encontra vulnerabilidades que podem ser exploradas para ataques, tais como transbordos de memória intermédia, fugas de memória e falhas de injeção. Assim, permite que as equipas de segurança resolvam proactivamente estas fraquezas para proteger o software de potenciais ciberataques e acessos não autorizados.

Aumenta a cobertura do código: O fuzzing guiado por cobertura garante que mesmo as partes do código usadas com menos frequência sejam testadas, descobrindo bugs em caminhos raramente executados. Essa ampla abordagem de teste melhora a qualidade geral e a estabilidade do software, explorando caminhos de código que, de outra forma, poderiam ser negligenciados.

Desafios e Limitações do Teste de Fuzzificação

Complexidade na manipulação de dados intrincados: O teste de fuzzing tem dificuldades com programas complexos e com estado que dependem de formatos de dados intrincados, o que torna difícil gerar entradas adequadas sem quebrar a estrutura de dados. Por exemplo, no teste de protocolos ou de formatos de ficheiros, a fuzzificação requer o conhecimento da estrutura, o que aumenta a complexidade e requer técnicas de fuzzificação avançadas.

Limitações de recursos e de tempo: A fuzzificação em larga escala pode consumir muito poder de processamento e memória, tornando-a intensiva em recursos. Muitas vezes são necessários tempos de execução longos para produzir resultados significativos, especialmente para aplicações complexas, o que pode atrasar o processo de teste e desenvolvimento.

Limitações da geração de entradas aleatórias: Os testes de fuzz dependem de entradas aleatórias ou semi-aleatórias, que podem nem sempre atingir partes mais profundas do código, especialmente em programas complexos com lógica ou dependências intrincadas. Além disso, a fuzzificação puramente aleatória não tem o foco necessário para atingir vulnerabilidades específicas, pelo que as falhas em determinados caminhos de código podem não ser detectadas.

Dificuldade em reproduzir problemas: O teste de fuzz pode revelar erros obscuros, mas reproduzir as condições exactas que desencadearam esses erros pode ser um desafio. A depuração torna-se mais complicada quando a entrada específica ou a sequência de eventos que causou o problema não pode ser facilmente reproduzida.

Falsos positivos e ruído nos resultados: Os testes Fuzz podem produzir um grande volume de dados, com alguns resultados a indicarem problemas que não são vulnerabilidades reais, conhecidos como falsos positivos. Filtrar os falsos positivos e concentrar-se nas vulnerabilidades genuínas pode consumir muito tempo e exigir conhecimentos especializados.

Monitorização e análise contínuas: Os testes de fuzzificação não são um processo único; requerem uma monitorização contínua. Além disso, a fuzzificação eficaz requer a interpretação de registos e resultados extensos, exigindo pessoal especializado para analisar e resolver os problemas detectados.

Ferramentas e frameworks de teste de fuzz

AFL (American Fuzzy Lop): Conhecida por sua eficiência em fuzzificação baseada em mutação, AFL usa uma combinação de mutação inteligente de entrada e feedback de cobertura de código para descobrir vulnerabilidades.

libFuzzer: Um fuzzer guiado por cobertura concebido para bibliotecas e aplicações, o libFuzzer gera entradas que visam a cobertura de código para descobrir erros ocultos em software complexo.

OSS-Fuzz: Uma plataforma de fuzzificação em grande escala adaptada a projectos de código aberto, o OSS-Fuzz fornece testes de fuzzificação contínuos e automatizados para melhorar a segurança e a estabilidade de software de código aberto amplamente utilizado.

Peach: Uma estrutura de fuzzificação abrangente que suporta uma gama de protocolos e formatos de dados para testar software complexo e protocolos de comunicação, incluindo testes baseados em geração e mutação.

Sulley: Utilizado principalmente para fuzzing de protocolos de rede, o Sulley é valorizado pela sua capacidade de simular uma grande variedade de entradas de rede e é frequentemente utilizado em investigação de segurança.

Radamsa: Um fuzzer leve baseado em mutação que é simples de usar e eficaz para gerar entradas inesperadas para testar a resiliência e a robustez do software.

Teste de Fuzz para Bases de Dados Vectoriais e Aplicações de IA

O teste de fuzz é altamente relevante em bases de dados vectoriais como Milvus (criado por Zilliz) e aplicações GenAI, uma vez que estas tecnologias lidam com grandes volumes de dados diversos e complexos. Em soluções orientadas para a IA, como a Retrieval-Augmented Generation (RAG) e outros modelos de aprendizagem automática, os testes de fuzz são vitais para manter a integridade dos dados, a estabilidade do sistema e a segurança, especialmente quando se lida com dados não estruturados. Eis como os testes de fuzz são benéficos:

Como as bases de dados vectoriais suportam frequentemente consultas e filtragens complexas, os testes de fuzz podem revelar até que ponto estas suportam casos extremos nas entradas de consulta. Assim, identifica potenciais falhas ou ineficiências na indexação e recuperação.

Testar a resiliência em aplicações alimentadas por IA como o RAG: O RAG e modelos de IA semelhantes baseiam-se na recuperação de informações relevantes de bases de dados externas para gerar respostas ou executar tarefas específicas. Estes modelos são sensíveis à qualidade e à estrutura dos dados recuperados. Os testes de fuzz podem simular entradas de dados corrompidas ou inesperadas para ver como o modelo reage a recuperações invulgares.

Proteger as bases de dados vectoriais e os pipelines de IA contra potenciais ataques:** Os testes de fuzz podem simular entradas de dados hostis, como exemplos adversários concebidos para manipular o comportamento do modelo de IA. Isto identifica pontos fracos que os atacantes poderiam explorar, permitindo aos programadores reforçar a segurança.

Melhorar a fiabilidade em arquitecturas de IA distribuídas:** Muitas aplicações de IA, especialmente as alimentadas por Large Language Models (LLMs) ou sistemas de reconhecimento de imagem, são distribuídas por vários nós e sistemas. Os testes Fuzz podem revelar problemas no processo de sincronização de dados entre nós numa base de dados vetorial distribuída para verificar se todas as instâncias da base de dados podem tratar entradas inconsistentes ou inesperadas sem problemas.

Melhores práticas para testes de fuzzificação

A implementação eficaz de testes de fuzz requer um planejamento cuidadoso e a adesão às práticas recomendadas. Aqui estão algumas dicas essenciais para otimizar o teste de fuzz:

Otimizar a geração de entrada

Use fuzzificação baseada em mutação e geração para garantir uma ampla gama de entradas, cobrindo casos de borda comuns e raros.

Adapte a geração de entrada para corresponder aos formatos de dados ou protocolos esperados do software alvo para evitar erros irrelevantes e concentrar-se em questões significativas.

Use fuzzing com reconhecimento de estrutura ou guiado por cobertura para tipos de dados complexos para maximizar a cobertura do código e encontrar bugs mais profundos.

Configure um monitoramento e feedback abrangentes

Implemente o registo detalhado para capturar o comportamento do programa durante o teste, incluindo falhas, fugas de memória e saídas anormais.

Ferramentas de monitoramento como o Prometheus podem ser usadas para rastrear o uso da memória, a carga da CPU e os caminhos de execução para obter insights sobre o desempenho do software sob entradas fuzzy.

Habilite ferramentas de relatório de falhas e depuração para ajudar a rastrear a causa raiz de quaisquer problemas detectados, facilitando a reprodução e a correção dos bugs.

Selecionar as ferramentas certas

Escolha ferramentas de fuzzing com base nos requisitos específicos do projeto. Por exemplo, AFL pode ser usado para fuzzing baseado em mutação, libFuzzer pode ser usado para bibliotecas, e OSS-Fuzz pode ser usado para projetos de código aberto.

Certifique-se de que a ferramenta se integra bem no seu ambiente de desenvolvimento e teste, permitindo uma incorporação perfeita nos pipelines de CI/CD.

Experimente várias ferramentas e combine diferentes estratégias de fuzzing para obter melhor cobertura e resultados.

Projetar um ambiente de teste eficaz

Crie um ambiente de teste controlado que isole o software fuzzy dos sistemas críticos para evitar danos acidentais ou perda de dados.

Aloque recursos de computação suficientes, pois o teste de fuzz pode consumir muitos recursos. Considere a execução de testes em uma máquina virtual ou contêiner para gerenciar a alocação de recursos com eficiência.

Actualize regularmente o seu ambiente de teste para incluir as dependências e correcções mais recentes, uma vez que os componentes desactualizados podem introduzir problemas não intencionais.

Evite armadilhas comuns

Armadilha:** Confiar apenas em entradas aleatórias sem visar áreas específicas. Solução: Usar fuzzing guiado por cobertura ou estrutura para direcionar o teste para os caminhos de código que mais importam.

Perda: Ignorar falsos positivos, que podem sobrecarregar os resultados. Solução: Rever e filtrar regularmente os resultados para se concentrar nos problemas genuínos, utilizando ferramentas ou scripts para ajudar a classificar os resultados.

Falha na reprodução de problemas encontrados durante o teste de fuzz. Solução: Registar todas as entradas e caminhos de execução de fuzzy para que os problemas detectados possam ser reproduzidos e corrigidos com precisão.

Tornar o teste de fuzz contínuo

Integre o teste de fuzz no pipeline de CI/CD para garantir que novas alterações de código sejam consistentemente testadas quanto a possíveis vulnerabilidades.

Programe testes de fuzz regulares, especialmente para componentes de software críticos, como parte do processo de desenvolvimento contínuo. O fuzzing contínuo aumenta a probabilidade de detetar problemas precocemente.

Conclusão

Em resumo, o teste de fuzz é um método poderoso para descobrir erros e vulnerabilidades ocultos em várias aplicações de software, incluindo bases de dados vectoriais e sistemas de IA. Os testes de fuzz ajudam a melhorar a robustez, a segurança e a fiabilidade, introduzindo entradas aleatórias ou malformadas num programa. Embora tenha desafios, a adoção das melhores práticas e a utilização das ferramentas certas podem maximizar a sua eficácia.

FAQs sobre testes de Fuzz

- O que é teste de fuzz e por que ele é importante?

O teste de fuzz é um método de teste de software que introduz dados aleatórios ou inesperados num programa para encontrar erros e vulnerabilidades. Melhora a segurança, a robustez e a fiabilidade do software, descobrindo problemas que os métodos de teste tradicionais podem não detetar.

- Como é que os testes de fuzz funcionam na prática?

O teste de fuzz envolve várias fases: identificar o sistema alvo, determinar os tipos de entradas a testar, gerar dados fuzzy, executar o programa com estes dados, analisar o comportamento do programa e identificar quaisquer problemas. Esse processo revela como o software lida com entradas inesperadas ou malformadas.

- Quais são alguns tipos comuns de testes de fuzz?

Os tipos comuns incluem fuzzing baseado em mutação (alterando dados existentes), fuzzing baseado em geração (criando entradas a partir do zero), fuzzing guiado por cobertura (maximizando a cobertura do código) e fuzzing de protocolo (testando formatos de dados específicos ou padrões de comunicação).

- Os testes de fuzzificação podem ser aplicados a aplicações de IA e a bases de dados vectoriais?

Sim, os testes de fuzzificação são altamente relevantes para a IA e as bases de dados vectoriais. Ajuda estes sistemas a lidar com entradas imprevisíveis, a melhorar a integridade dos dados e a manter a segurança, especialmente em aplicações como a Retrieval-Augmented Generation (RAG) e o tratamento de dados complexos em condutas de IA.

- Quais são os principais desafios dos testes de fuzzificação?

Os principais desafios incluem o tratamento de estruturas de dados complexas, a natureza intensiva de recursos da fuzzificação em grande escala, as limitações da geração de entradas aleatórias e a dificuldade em reproduzir problemas. Seguir as melhores práticas e selecionar as ferramentas certas pode ajudar a resolver estes desafios.

Recursos relacionados

Como avaliar as aplicações RAG](https://zilliz.com/learn/How-To-Evaluate-RAG-Applications)

Introduzindo o monitoramento abrangente e a observabilidade no Zilliz Cloud

Métricas do Prometheus: Monitorize o desempenho da sua aplicação

Observabilidade: rastreamento além do monitoramento](https://zilliz.com/glossary/observability)

Como identificar gargalos de desempenho de pesquisa em bancos de dados vetoriais

- O que é o Teste de Fuzz?

- História do Teste de Fuzz

- Como funciona o teste de fuzz?

- Tipos de testes Fuzz

- Casos de uso de testes de fuzzificação

- Benefícios dos testes de fuzzificação

- Desafios e Limitações do Teste de Fuzzificação

- Ferramentas e frameworks de teste de fuzz

- Teste de Fuzz para Bases de Dados Vectoriais e Aplicações de IA

- Melhores práticas para testes de fuzzificação

- Conclusão

- FAQs sobre testes de Fuzz

- Recursos relacionados

Conteúdo

Comece grátis, escale facilmente

Experimente o banco de dados totalmente gerenciado, construído para seus aplicativos GenAI.

Experimente o Zilliz Cloud grátis